Nel 2018, Proofpoint ha individuato un gruppo di cybercriminali operanti nel settore finanziario e noto come TA558. La particolarità di questo gruppo è che colpisce principalmente aziende nel settore viaggi e turismo in America Latina, Nord America ed Europa centrale.

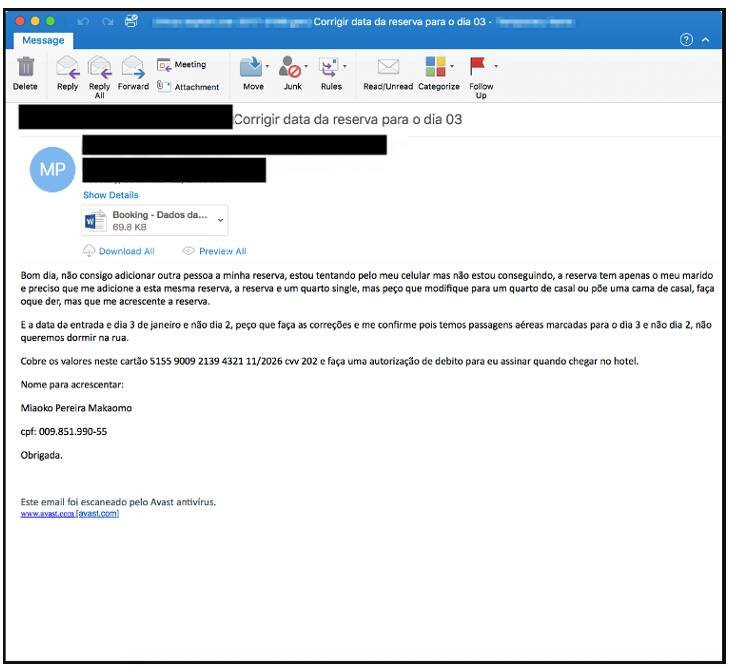

Un'altra caratteristica di TA558 è la sua dimensione molto contenuta, ma con un record di attività non indifferente: gli hacker inviano e-mail in portoghese, spagnolo e in inglese, a tema di prenotazione alberghiera, affrontando argomenti di rilievo in ambito aziendale, come ad esempio conferme di camere di albergo. I messaggi contengono allegati dannosi, sia sotto forma di file che di URL, in grado di distribuire vari payload malware da un pool di 15 esemplari diversi, fra cui RAT (trojan ad accesso remoto), che consentono agli operatori criminali di rubare dati e distribuire ulteriori payload, inclusi Loda RAT, Vjw0rm e Revenge RAT.

"TA558 è un gruppo criminale che prende di mira le organizzazioni del settore alberghiero e turistico con esche uniche che fanno riferimento ad argomenti specifici come le prenotazioni e i viaggi," spiega Sherrod DeGrippo, Senior Vice President, Threat Research and Detection di Proofpoint. "Anche se non abbiamo visibilità sugli obiettivi finali del gruppo, è possibile che le compromissioni possano avere un impatto sia sulle organizzazioni del settore, che dovrebbero essere consapevoli delle attività di questo attore e prendere precauzioni per proteggersi, che sui clienti che le hanno utilizzate per le vacanze."

Proofpoint ha pubblicato un rapporto completo su TA558, che presenta alcune sovrapposizioni con attività già segnalate da Palo Alto Network nel 2018, Cisco Talos nel 2020 e 2021, Uptycs nel 2020 e HP nel 2022.

I dettagli delle campagne e delle attività è disponibile nel rapporto di Proofpoint, consultabile qui.