Microsoft ha condotto un'operazione globale durata vari mesi presso la sua Digital Crimes Unit (DCU) che ha portato all'eliminazione di centinaia di domini utilizzati come server di controllo e comando dalla botnet Zloader. Nello specifico, come riportato dai colleghi di Bleeping Computer, si tratta di 65 domini hardcoded utilizzati per controllare la botnet e altri 319 domini impiegati per creare canali di comunicazione fallback e backup.

Amy Hogan-Burney, General Manager del DCU, ha affermato:

Durante la nostra indagine, abbiamo identificato uno degli autori dietro la creazione di un componente utilizzato nella botnet ZLoader per distribuire ransomware come Denis Malikov, che vive nella città di Simferopol nella penisola di Crimea. Abbiamo scelto di nominare un individuo in relazione a questo caso per chiarire che ai criminali informatici non sarà permesso di nascondersi dietro l'anonimato di internet per commettere i loro crimini.

Il Microsoft Defender Threat Intelligence Team ha spiegato le caratteristiche del trojan Zloader (conosciuto anche come Terdot e DELoader) in questo modo:

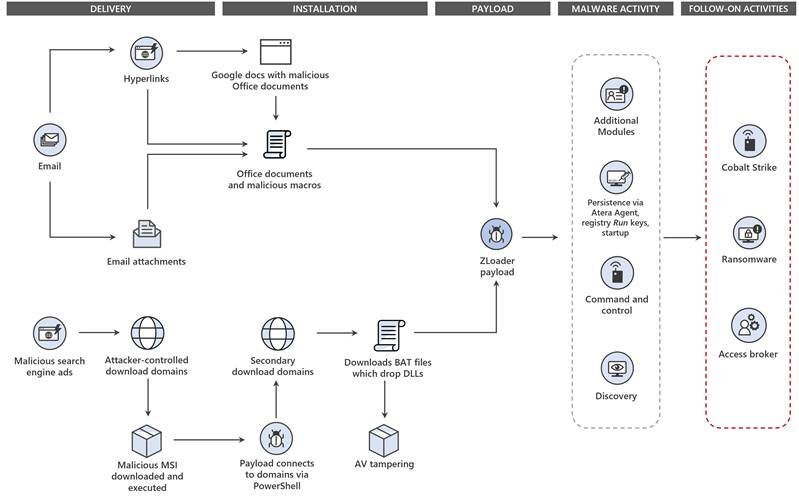

Le sue capacità includono la cattura di schermate, la raccolta di cookie, il furto di credenziali e dati bancari, l'esecuzione di ricognizioni, il lancio di meccanismi di persistenza, l'abuso di strumenti di sicurezza legittimi e la fornitura di accesso remoto agli attaccanti.

Microsoft non è stata sola in questa operazione, ma ha collaborato con altre società di cybersicurezza di tutto il mondo, tra cui ESET, Black Lotus Labs, Palo Alto Networks e Avast. L'esistenza di Zloader è nota dal 2015, quando è stato usato per attaccare diverse società finanziarie britanniche. È basato sul codice sorgente del trojan Zeus v2, trapelato in rete oltre dieci anni fa.

Nel corso del tempo, è stato usato per attaccare le banche di tutto il mondo e, recentemente, diverse bande di ransomware lo hanno impiegato per distribuire payload malevoli come Ryuk, Egregor, DarkSide e BlackMatter. Le aziende dovrebbero premunirsi installando uno dei migliori antivirus per proteggersi dai ransomware per diminuire i danni.