Quello dei ransomware è un argomento sempre parecchio delicato: sono minacce da cui è difficile proteggersi, soprattutto quando non si presta la giusta attenzione. Adottare uno dei migliori antivirus è sicuramente un buon primo passo, ma se poi si risponde distrattamente a una mail o si clicca senza pensare su un link, cadendo così vittima di un attacco di phishing e fornendo i propri dati ai malintenzionati, tutti questi software di protezione diventano inutili, o quasi.

I due anni di pandemia e il conseguente obbligo al telelavoro hanno visto un aumento importante degli attacchi ransomware, mettendo in luce quanto poco l’utenza sia consapevole dei rischi che corre online. In caso di attacco poi, i malcapitati tendono a dare la colpa all’azienda produttrice del dispositivo interessato, affermando che il device non era equipaggiato con misure di protezione adeguate.

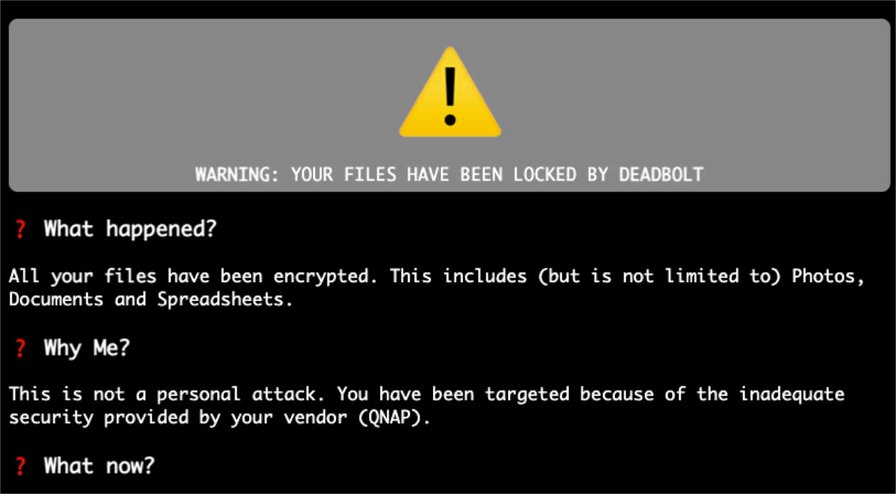

Caso esemplare è QNAP, che è stata colpita da tre attacchi ransomware negli ultimi anni: eCh0raix, Qlocker e DeadBolt. In tutti i casi, i possessori dei NAS colpiti hanno lamentato inadempienze da parte dell’azienda, ma siamo abbastanza certi che, facendo una verifica, avremmo identificato diversi comportamenti sbagliati (uno su tutti la mancata installazione degli aggiornamenti necessari) che hanno portato ad essere colpiti da uno dei ransomware in questione.

Ci siamo posti quindi una domanda: fino a che punto può arrivare l’azienda, e dove poi devono subentrare le “best practice” dell’utente finale? Ne abbiamo parlato con Alvise Sinigaglia, Italy Country Manager di QNAP, che ci ha aiutato a capire quali sono le contromisure che può adottare un’azienda per prevenire gli attacchi e quando, invece, la palla passa all’utente finale.

“Purtroppo c’è ancora qualcuno che crede che siamo noi a finanziare i criminali, un po’ come quando si pensava che i virus fossero diffusi da chi sviluppava antivirus: iniziamo sottolineando il fatto che non è assolutamente così”. Ha affermato Sinigaglia, che ha poi proseguito: “Dopo gli attacchi subiti dal 2018, l’azienda è entrata a far parte di una Security Authority insieme ad altri vendor; inoltre abbiamo creato una Task Force per essere più reattivi”.

QNAP, come del resto le altre aziende, viene a conoscenza degli attacchi nel momento in cui gli utenti segnalano il problema, quindi è fondamentale avere una struttura in grado di rispondere il più velocemente possibile. Una volta rilasciata la patch correttiva, solitamente in tempi molto rapidi (Qlocker è stato risolto il giorno stesso, ad esempio), tutto passa nelle mani dell'utente finale, che però non sempre si comporta come dovrebbe. “Prendiamo ad esempio l’ultimo attacco, Deadbolt, del 25 gennaio. Abbiamo iniziato a dare delle allerte e a indicare le criticità il 23 dicembre” continua Sinigaglia. “Gli hacker hanno avuto un mese per studiare queste criticità e poterle sfruttare, sapendo che molti degli utenti non avrebbero aggiornato il firmware dei propri sistemi”. Questo è un primo esempio che già risponde bene alla domanda che ci siamo posti prima: l’azienda può arrivare fino a un certo punto, poi sta all’utente finale prendere le precauzioni necessarie per scongiurare le situazioni più problematiche.

E se state pensando a qualcosa come “l’azienda potrebbe forzare l’update da remoto per salvaguardare il mio dispositivo”, sappiate che non è così. Abbiamo posto la domanda a Sinigaglia, che ci ha risposto: “Il software offre la possibilità di aggiornare automaticamente quando escono le patch e, dopo l’attacco DeadBolt, questa opzione è attiva di fabbrica. Non è però la soluzione ottimale in quanto potrebbe avviare un aggiornamento (e quindi riavviare la macchina e i servizi) anche mentre si esegue un backup; sta all’utente finale o all’IT manager programmare gli aggiornamenti in base a quello che è il proprio flusso di lavoro. È importante sottolineare che QNAP non può in alcun modo forzare un aggiornamento da remoto, dal momento che non ha il controllo del dispositivo dell’utente finale”.

Vista la situazione e la poca preparazione riscontrata negli utenti, per aiutarli QNAP sta investendo molto nella cybersicurezza. Sinigaglia ci ha anticipato infatti che “in Q3 usciranno dei prodotti dedicati, nello specifico delle Trap (trappole) da porre tra il NAS e il router, pensate per trarre in inganno l’hacker e fargli credere che sia quello il dispositivo da colpire”. Inoltre, l’azienda mette a disposizione strumenti come software, newsletter periodiche, tutorial e webinar (sia per IT manager che per gli utenti finali) per informare i propri clienti, in modo che siano sempre più consapevoli e prendano le giuste decisioni per salvaguardare i propri dati.

Ma a conti fatti, cosa può fare l’utente finale per salvaguardare i propri dati? Le “best practice” menzionate prima sono in realtà sempre le stesse: fare regolarmente backup seguendo la regola 3-2-1 (3 copie di backup su 2 storage diversi e 1 off-site, ad esempio nel cloud), specialmente se si tratta di dati importanti, tenere aggiornato il proprio dispositivo in modo da proteggerlo al meglio anche dalle minacce più recenti e sfruttare le funzionalità presenti (come Snapshot e Firewall) per tenere al sicuro i dati sul NAS e poterli ripristinare senza perdite, nella malaugurata ipotesi veniate colpiti da un ransomware e i vostri dati vengano criptati.

Oltre a questo, è importante sfatare il mito del “perché dovrei interessare io?”. Se è vero che i grandi gruppi di hacker colpiscono obiettivi mirati, è altrettanto vero che molti attaccano tutti i dispositivi esposti e non aggiornati: l’obiettivo degli hacker generalmente è ottenere il pagamento del riscatto, non rubare i dati presenti sui dispositivi attaccati.

Altro fattore fondamentale è l’uso di strumenti sicuri per la connessione remota, come le VPN. Durante la pandemia sono state molte le aziende a non salvaguardare in maniera ottimale i propri dati, esponendosi maggiormente ad attacchi hacker. L’uso di una VPN per connettersi in sicurezza da casa alla rete aziendale è un altro elemento che rientra nelle “best practice” che si dovrebbero seguire per dormire sonni tranquilli e preservare i propri dati.

Insomma, QNAP (e come lei molte altre aziende) mette a disposizione diversi strumenti per salvaguardare i dati sensibili e proteggerli dalle minacce della rete, ma anche l’utente deve fare la sua parte, affidandosi ai partner e ai professionisti se non ha le competenze necessarie. Se si trascurano i backup dei dati, non si usano connessioni sicure e non si effettuano gli aggiornamenti dei dispositivi, si rischia fortemente di venire colpiti da attacchi hacker capaci di compromettere in maniera permanente i dati, senza che ci sia modo di recuperarli.