Al fine di esser scientificamente e legalmente accettabile una duplicazione forense di un dispositivo dovrebbe, laddove possibile, essere la più fedele possibile all'originale. Per far questo si effettua una copia bit a bit su file immagine: ciò significa che il file immagine sarà formato dal primo bit dell'originale fino all'ultimo, quindi se il disco originale è di 100Gb il file immagine sarà di 100Gb e conterrà tutto ciò che è sul disco sorgente, anche lo spazio non allocato (file cancellati, file derivanti da precedenti formattazioni, slackspace, ecc.).

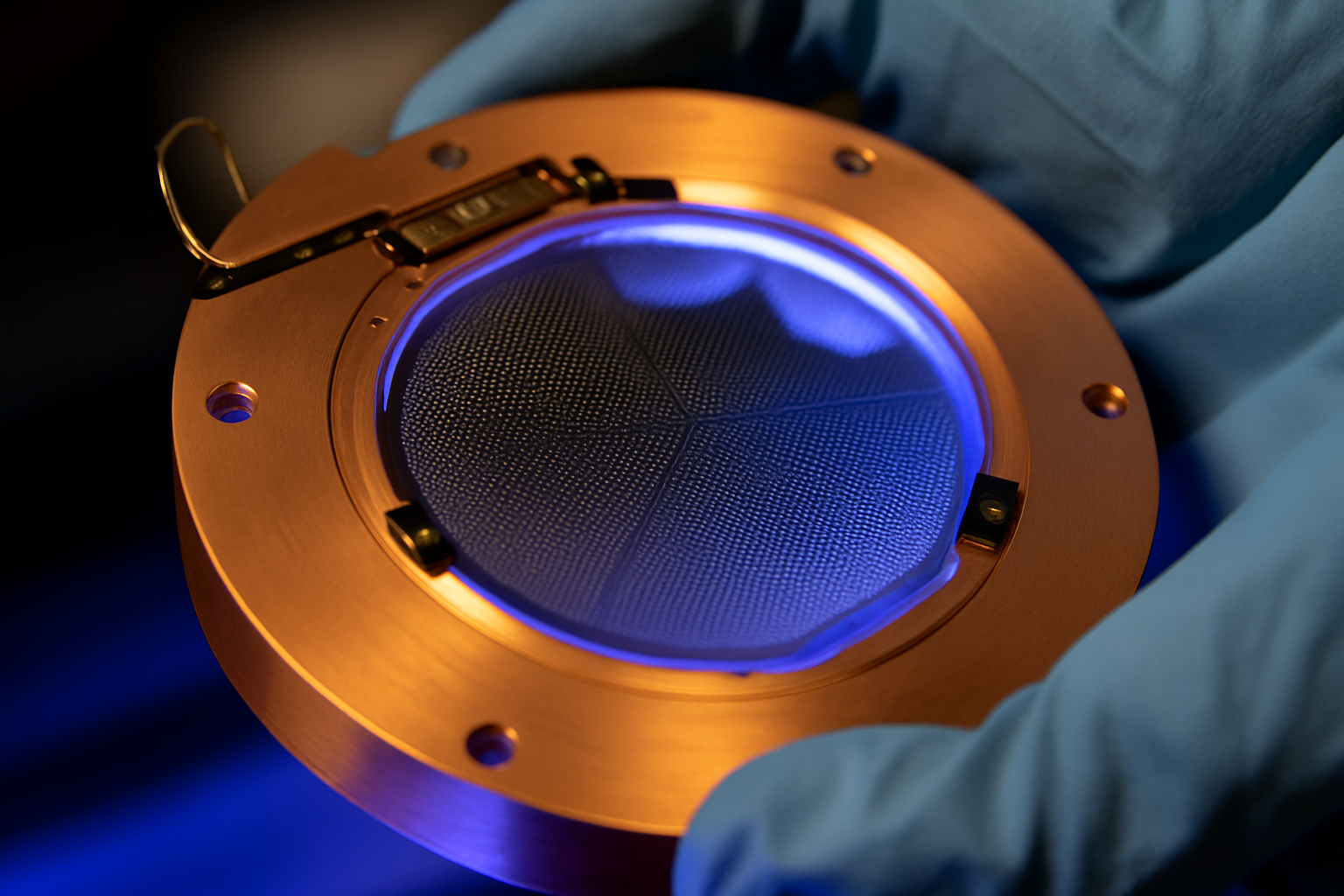

Fonte: http://en.wikipedia.org/wiki/Forensic_disk_controller

Quest'operazione si effettua tramite strumenti hardware o software specifici, e dopo la duplicazione si fa la verifica di correttezza tramite calcolo di un doppio codice hash (una funzione matematica non invertibile) che assicura la totale identicità dei dati su copia e sorgente.

Il tutto è molto meno scenografico di quello che ci fanno vedere in TV, spesso porta via diverse ore e ciò che si vede è una triste barra d'avanzamento con un numerino che indica la percentuale di lavoro effettuata.

Per i cellulari è pressappoco la stessa procedura, solo che non sempre i dispositivi mobili si possono duplicare bit a bit e in quelle situazioni alcune informazioni saranno perse.