Korea Advanced Institute of Science and Technology (KAIST) ha scoperto 36 vulnerabilità nei componenti di controllo dei network LTE che potrebbero consentire il blocco dei servizi utente, lo spionaggio SMS e l'intercettazione nonché manipolazione del traffico dati. Lo studio è stato pubblicato recentemente e a tutti gli operatori TLC sono state anche sottoposte le eventuali contromisure.

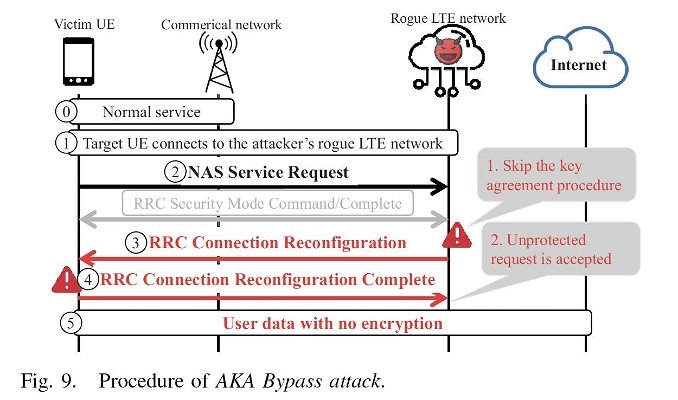

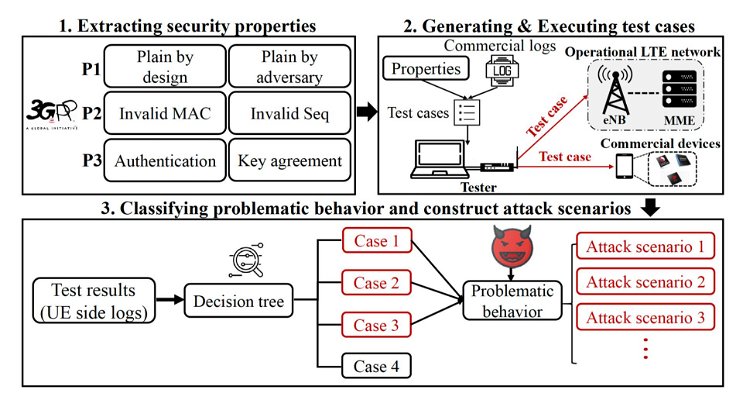

KAIST ha impiegato uno strumento di test chiamato LTEFuzz, basato su un software open source LTE "su cui l'utente ha completo controllo". Il lavoro di analisi ha svelato una serie di problemi nello standard LTE, che probabilmente erano passati sotto traccia. "Abbiamo generato sistematicamente casi di test legati a tre condizioni di sicurezza di base analizzando attentamente lo standard", spiegano i ricercatori. "In base alla proprietà di sicurezza, LTEFuzz genera e invia casi di test a una rete di destinazione e classifica il comportamento problematico monitorando solo i log lato dispositivo".

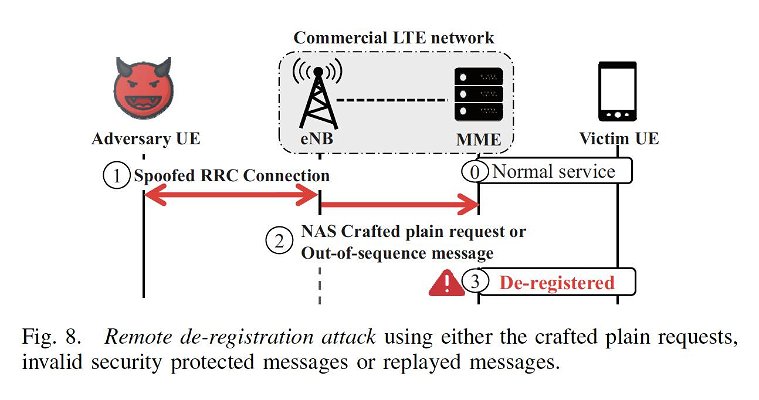

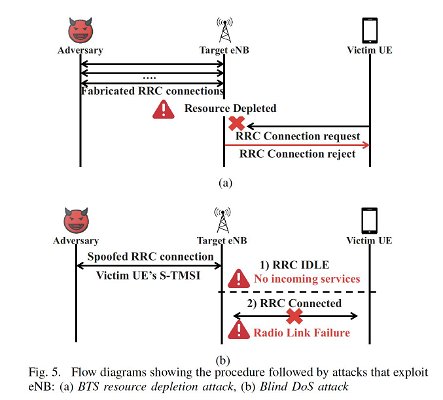

Il risultato è stato che sono state scoperte 36 vulnerabilità sconosciute di cinque tipi diversi: trattamento improprio di procedura iniziale non protetta (1 caso), richieste semplici (2 casi), messaggi con integrità non valida di protezione (3 casi), messaggi ripetuti (4 casi) e aggiramento delle procedure di sicurezza (5 casi).

"Abbiamo confermato queste vulnerabilità dimostrando attacchi proof-of-concept contro reti LTE operative", sostengono i ricercatori del KAIST. "L'effetto degli attacchi è negare i servizi LTE al legittimo utente, falsificare i messaggi SMS o ascoltare / manipolare i dati del traffico utente".

Non è la prima volta che emergono criticità di sicurezza riguardanti il protocollo LTE. L'anno scorso un altro team di ricercatori, però della Purdue University e della University of Iowa, scoprì che era possibile inviare messaggi facendo in modo che apparissero spediti da un altro dispositivo e anche la possibilità di intercettare agevolmente gli SMS. Grazie a uno strumento chiamato LTEInspector individuarono 10 falle, di cui 9 già conosciute. Fra apparecchiature e software non spesero più di 4mila dollari.