Il 2025 ha segnato un'escalation preoccupante: dalla prima morte confermata correlata a un ransomware fino all'uso di violenza fisica per estorcere criptovalute, passando per la pubblicazione online di dati sensibili di bambini in età prescolare. Un trend che ridefinisce i confini del cybercrimine e solleva interrogativi sulla capacità dei sistemi di sicurezza attuali di proteggere non solo asset digitali, ma vite umane.

L'industria della sicurezza informatica ha storicamente misurato l'impatto degli attacchi attraverso metriche finanziarie: costi di downtime, spese di ripristino, perdite di fatturato. Questa prospettiva, tuttavia, sta diventando drammaticamente inadeguata di fronte a una nuova generazione di crimini digitali che producono conseguenze dirette sulla sicurezza fisica delle persone. Il caso più emblematico riguarda l'attacco del gruppo Qilin contro Synnovis, fornitore di servizi di patologia per i principali ospedali londinesi, avvenuto nel 2024 ma confermato quest'anno dal King's College Hospital NHS Trust.

La conferma di un decesso avvenuto durante il periodo di interruzione dei servizi causato dall'attacco rappresenta il primo caso ufficialmente riconosciuto di morte correlata a ransomware. Sebbene episodi simili siano stati discussi in precedenza, incluso un attacco a un ospedale di Düsseldorf nel 2020 e stime della University of Minnesota che ipotizzavano tra 42 e 67 decessi tra pazienti Medicare statunitensi, il caso Synnovis costituisce l'unico collegamento diretto confermato tra crimine informatico e perdita di vita umana.

La deriva del cybercrimine verso target particolarmente vulnerabili ha raggiunto livelli inediti con l'attacco a Kido International. Il gruppo Radiant ha pubblicato online immagini di dieci bambini in età prescolare, complete di indirizzi di residenza, nomi dei genitori e dettagli di contatto dei tutori. Dray Agha, senior manager delle operazioni di sicurezza presso Huntress, ha definito l'episodio come "un'erosione riprovevole di qualsiasi confine residuo nell'ecosistema criminale informatico". La reazione è stata talmente negativa che persino un gruppo rivale, Nova, ha pubblicamente condannato Radiant sul forum russo RAMP, spingendolo a rimuovere i dati.

Sul fronte economico, l'attacco a Jaguar Land Rover ha evidenziato come le conseguenze del cybercrimine possano propagarsi attraverso intere supply chain. Lo shutdown di cinque settimane è costato oltre 2 miliardi di sterline (circa 2,68 miliardi di dollari), richiedendo un intervento straordinario del governo britannico con un pacchetto di supporto finanziario senza precedenti. L'impatto ha intaccato la crescita del PIL britannico nell'ultimo trimestre dell'anno e ha provocato licenziamenti tra i fornitori della casa automobilistica, molti dei quali dipendevano dai contratti con JLR per la sopravvivenza.

I lavoratori dello stabilimento di Halewood e di Solihull, pur non avendo subito licenziamenti diretti, hanno vissuto settimane di incertezza. La moglie di un dipendente ha dichiarato di aver temuto di non poter permettersi cibo o regali per Natale, mentre i genitori di un giovane impiegato si preoccupavano della capacità del figlio di pagare l'affitto dopo essersi trasferito da poco in una proprietà indipendente. Un esempio di come il terrorismo digitale generi ansia sociale diffusa anche quando non produce licenziamenti immediati.

L'intersezione tra crimine informatico e violenza fisica ha registrato un'escalation drammatica nel 2025. CrowdStrike ha documentato un aumento "drammatico" nell'attività di violence-as-a-service in Europa, particolarmente legata ai furti di criptovalute. Jameson Lopp, co-fondatore di Casa, una società di sicurezza crypto, traccia pubblicamente questi crimini violenti: 67 casi registrati nel 2025. Il sequestro di David Balland, co-fondatore di Ledger, e di sua moglie Amandine da parte di una gang di dieci persone che ha poi richiesto un riscatto ad altri dirigenti dell'azienda, rappresenta uno degli episodi più eclatanti.

I gruppi ransomware stanno inoltre intensificando le minacce di violenza fisica durante le negoziazioni. Uno studio di Semperis di luglio ha rilevato che circa il 40% delle vittime di ransomware ha ricevuto tali minacce. Jeff Wichman, director of breach preparedness and response di Semperis, ha spiegato che gli aggressori dimostrano di conoscere dove vivono i dirigenti, dove vanno a scuola i loro figli e persino le loro abitudini di navigazione internet. Europol ha recentemente annunciato nell'ambito dell'Operational Taskforce GRIMM l'arresto di 193 sospettati legati a crimini come omicidi su commissione, intimidazioni e torture, spesso perpetrati attraverso il reclutamento di adolescenti.

L'evoluzione tecnologica sta alimentando nuove forme di estorsione. L'FBI ha lanciato un allarme sui "virtual kidnapping" potenziati dall'intelligenza artificiale, in cui i criminali utilizzano immagini dai social media elaborate con deepfake per raffigurare persone in pericolo, inviandole poi ai familiari per estorcere denaro. Secondo le cifre federali, centinaia di truffe di emergenza sono state segnalate lo scorso anno, con perdite complessive intorno ai 2,7 milioni di dollari. Alcuni criminali arrivano persino a cercare online informazioni su persone realmente scomparse per costruire campagne più credibili.

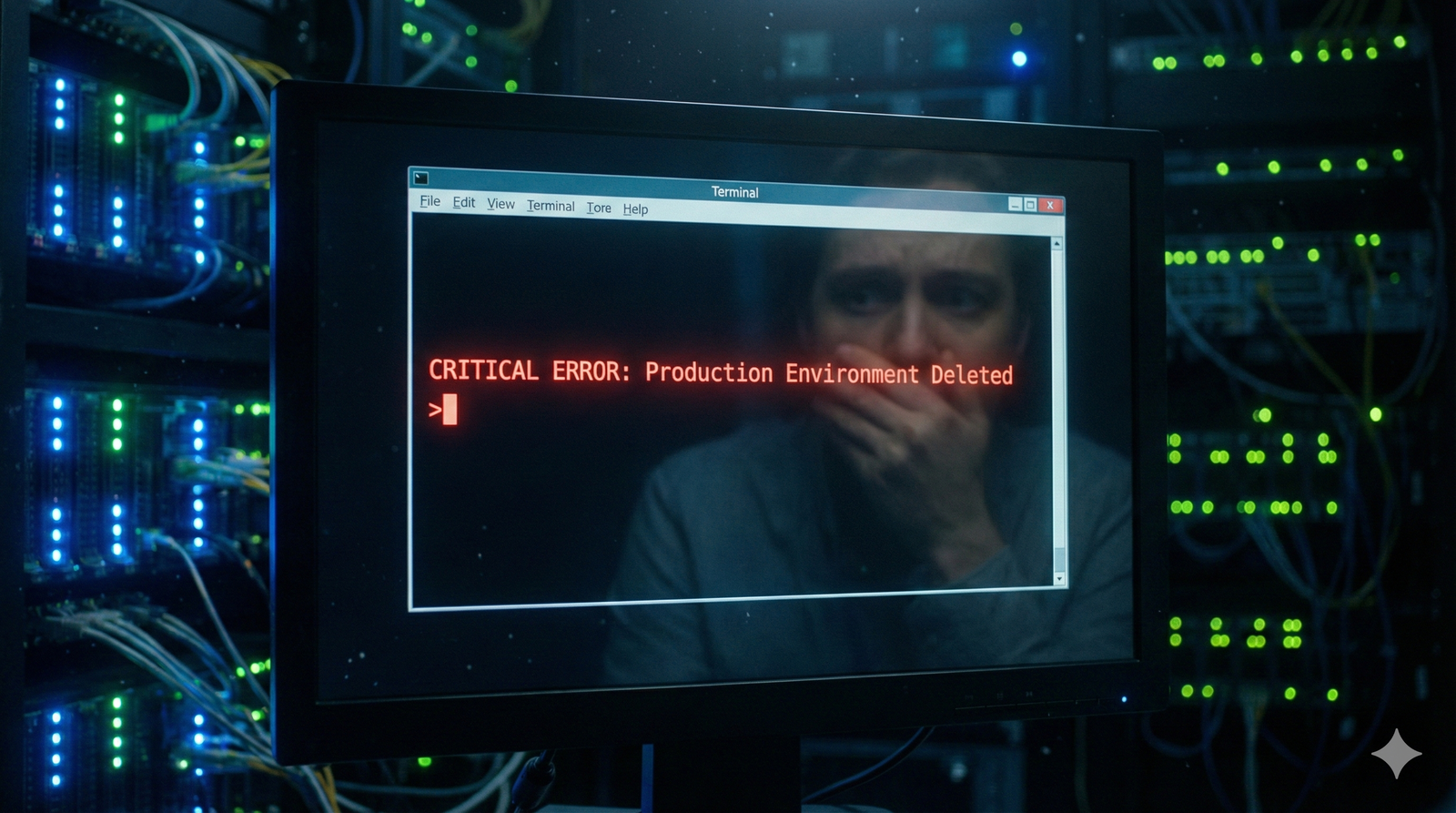

L'attacco a Crisis24, fornitore del sistema di allerta emergenze CodeRED utilizzato da varie municipalità statunitensi, ha dimostrato come il ransomware possa compromettere infrastrutture critiche. Durante il periodo di downtime, le autorità locali hanno dovuto ricorrere ai social media per diffondere notifiche di emergenza su minacce meteo, terrorismo e altre crisi. Fortunatamente nessuna emergenza si è verificata durante l'interruzione, ma l'episodio illustra il potenziale caos che un gruppo criminale potrebbe innescare, anche involontariamente, attraverso attacchi mirati a sistemi di allerta pubblica.

La questione fondamentale che emerge da questo quadro inquietante riguarda l'adeguatezza degli attuali framework di valutazione del rischio cyber. Se i modelli tradizionali si concentrano su perdite finanziarie e interruzioni operative, la dimensione umana del crimine digitale richiede un ripensamento radicale delle strategie di difesa e delle politiche di risposta. In un contesto in cui le barriere tra mondo digitale e fisico si assottigliano progressivamente, la domanda è se l'industria della sicurezza informatica e i regolatori siano attrezzati per affrontare minacce che non colpiscono solo server e database, ma corpi e vite umane.