Fortinet ha presentato il suo nuovo Global State of Zero Trust Report, da cui emerge che la maggior parte delle organizzazioni ha già una visione sull’approccio zero-trust o sta comunque lavorando ad iniziative in tal senso, ma più della metà non riesce a tradurre tale visione nelle soluzioni che sta implementando in quanto non è in possesso delle nozioni fondamentali.

Sul tema si era già espresso un Report dei FortiGuard Labs, che aveva messo in luce un aumento nel volume e nella sofisticazione degli attacchi che avevano come obiettivo gli utenti, le aziende e le infrastrutture critiche.

Le organizzazioni sono alla ricerca di soluzioni per proteggersi contro minacce in continua evoluzione e l’approccio zero-trust è al primo posto per molti motivi. In aggiunta, il passaggio alla modalità work-from-anywhere ha messo l’accento sullo zero-trust network access (ZTNA), dal momento che le aziende devono tutelare importanti asset dai rischi derivanti dai lavoratori che si connettono dai loro network personali, scarsamente protetti.

"Con l'evolversi del panorama delle minacce informatiche, la transizione al paradigma work-from-anywhere e la necessità di gestire in modo sicuro le applicazioni nel cloud, il passaggio dalla modalità implicita trust a quella zero-trust è in cima alle priorità delle aziende".

"La nostra survey evidenzia che la maggior parte delle organizzazioni ha già implementato una qualche forma di approccio zero-trust, ma spesso manca una strategia olistica e per questo le aziende faticano nell’implementare alcune basi fondamentali della sicurezza zero-trust".

"Una soluzione efficace richiede un approccio tramite una piattaforma cybersecurity mesh in grado di affrontare tutti i fondamenti in ambito zero-trust attraverso l'infrastruttura, compresi endpoint, cloud e on-premises, altrimenti ne risulterà una soluzione parziale e non integrata che mancherà di una visibilità ampia" ha sottolineato John Maddison, EVP of Products e CMO di Fortinet.

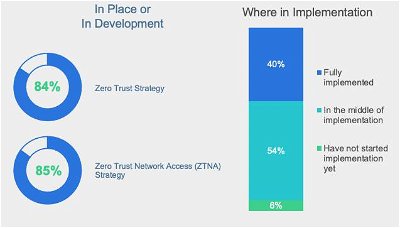

Il report Fortinet evidenzia una certa confusione su ciò che dovrebbe comprendere una strategia zero-trust completa. Gli intervistati hanno indicato di comprendere i concetti di zero trust (77%) e ZTNA (75%) e oltre l'80% ha riferito di avere già in atto o in via di sviluppo una strategia zero-trust e/o ZTNA.

Tuttavia, oltre il 50% ha indicato di non essere in grado di implementare le competenze fondamentali di zero-trust. Quasi il 60% ha inoltre indicato di non avere la capacità di autenticare utenti e dispositivi su base continuativa e il 54% fatica a monitorare gli utenti dopo l'autenticazione.

Queste funzioni sono aspetti fondamentali dell’approccio zero-trust e il gap rilevato dall’indagine è preoccupante, poiché mette in discussione quanto effettivamente siano implementate in modo corretto nelle organizzazioni. In aggiunta i termini "Zero Trust Access" e "Zero Trust Network Access" sono usati a volte in modo intercambiabile e questo può creare ulteriore confusione.

Le priorità relative all’approccio zero-trust sono quelle di "ridurre al minimo l'impatto di violazioni e intrusioni", seguita da "garantire l'accesso remoto" e "assicurare la continuità del business o del progetto". Tra le priorità evidenziate emergono anche la necessità di "migliorare la user experience" e "ottenere la flessibilità per fornire sicurezza da ovunque".

Il beneficio più importante citato dagli intervistati è stato quello di poter avere a disposizione "sicurezza su tutta la superficie di attacco digitale" seguito da una "miglior user experience per il lavoro remoto (VPN)".

La grande maggioranza degli intervistati ritiene fondamentale che le soluzioni di sicurezza zero-trust siano integrate con l’infrastruttura già esistente, che funzionino in ambienti cloud e on-premises e che siano sicure a livello applicativo.

Tuttavia, per più dell'80% è difficile implementare una strategia zero-trust in una rete estesa. Per le organizzazioni senza una strategia in atto o con una strategia in via di sviluppo, gli ostacoli includono la mancanza di risorse qualificate, con il 35% delle aziende che utilizza altre strategie IT per affrontare gli ambiti zero-trust.