Un gruppo di ricercatori dell'Università della California ha dimostrato come i mouse ottici di ultima generazione possano trasformarsi in sofisticati dispositivi di ascolto, catturando conversazioni private attraverso le vibrazioni che si propagano sulle superfici dei tavoli. L'attacco, denominato "Mic-E-Mouse", rappresenta una nuova frontiera negli attacchi informatici basati sui cosiddetti "canali laterali", dove componenti hardware progettati per uno scopo specifico vengono sfruttati per finalità completamente diverse.

La sensibilità tecnologica che diventa vulnerabilità

La chiave di questo innovativo metodo di intercettazione risiede nella crescente sofisticazione dei sensori ottici moderni. I mouse più avanzati raggiungono infatti risoluzioni superiori ai 20.000 DPI (punti per pollice) e frequenze di campionamento fino a 8KHz, caratteristiche che li rendono straordinariamente sensibili alle microvibrazioni.

Questi parametri tecnici, sviluppati per garantire precisione nel gaming e nel lavoro professionale, creano involontariamente le condizioni ideali per raccogliere segnali audio. Le vibrazioni sonore che attraversano i tavoli vengono interpretate dai sensori come movimenti impercettibili, generando dati che possono essere catturati sia da programmi utente come browser web che da componenti privilegiati del sistema operativo.

Il processo di decodifica delle conversazioni

Il materiale grezzo raccolto dai sensori del mouse risulta inizialmente incomprensibile, simile a un rumore soffocato e distorto. Tuttavia, i ricercatori hanno sviluppato una pipeline di elaborazione che combina filtri statistici Wiener e reti neurali per amplificare il segnale rispetto al rumore di fondo.

Come documentato nelle loro dimostrazioni video, questo processo di raffinamento permette di estrarre parole chiaramente riconoscibili da quello che inizialmente sembrava un flusso audio impossibile da decifrare. Il team ha spiegato che "attraverso la nostra pipeline Mic-E-Mouse, le vibrazioni rilevate dal mouse sulla scrivania della vittima vengono trasformate in audio comprensibile, permettendo a un attaccante di intercettare conversazioni riservate".

Limiti pratici e condizioni operative

Nonostante l'ingegnosità della tecnica, esistono diverse limitazioni che ne riducono l'applicabilità nel mondo reale. L'ambiente deve essere relativamente silenzioso, con tavoli non più spessi di 3 centimetri, e il mouse deve rimanere sostanzialmente fermo per isolare efficacemente le vibrazioni vocali.

Inoltre, l'attacco funziona ottimalmente solo con dispositivi ad alta risoluzione, significativamente superiori alla media dei mouse attualmente in commercio. In condizioni realistiche, gli aggressori riuscirebbero probabilmente a catturare solo frammenti di conversazione piuttosto che registrazioni complete e continue.

Strategie di difesa sorprendentemente semplici

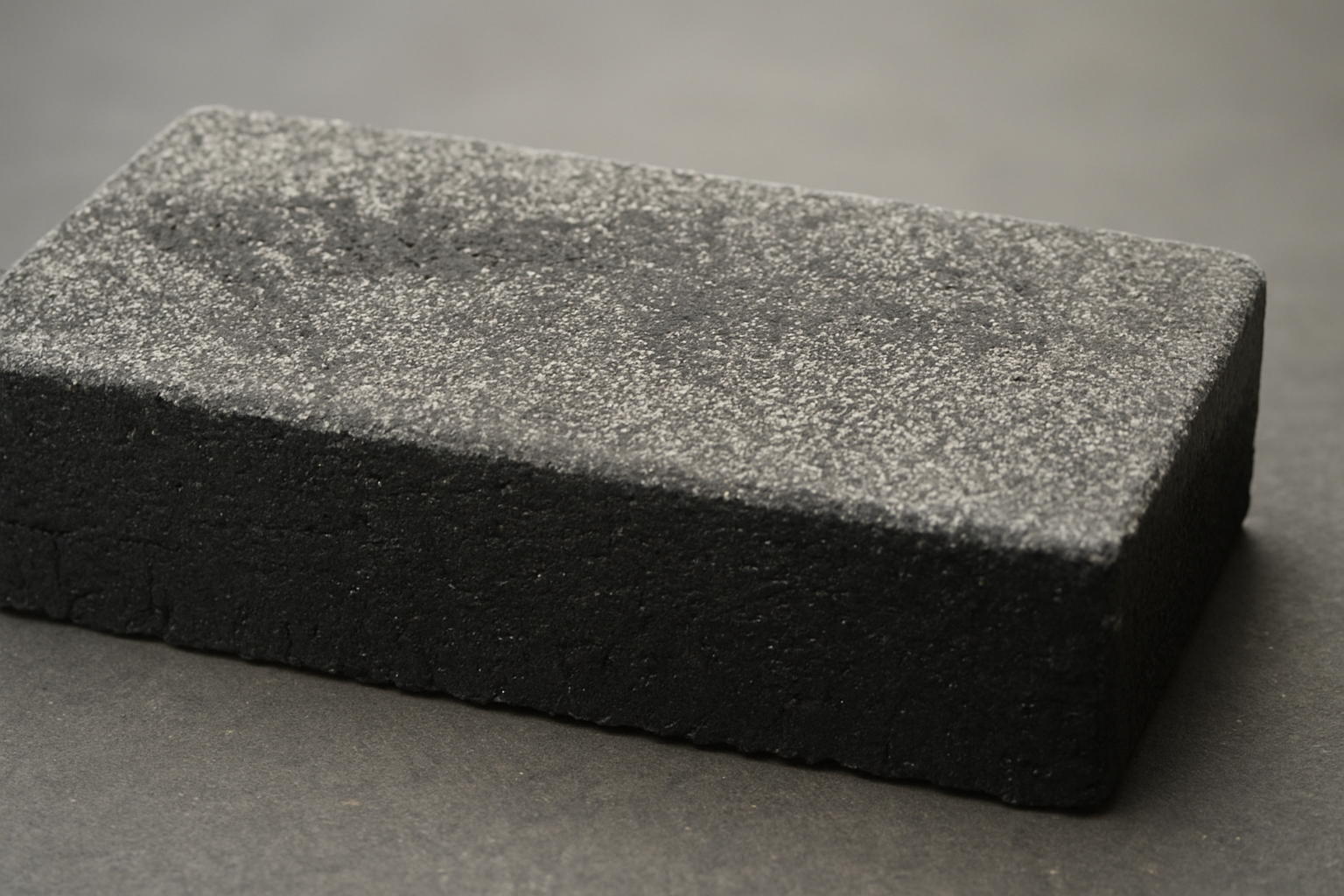

La protezione da questo tipo di intercettazione si rivela poi elementare dal punto di vista pratico. L'utilizzo di un semplice tappetino in gomma sotto il mouse è sufficiente per bloccare la trasmissione delle vibrazioni, neutralizzando completamente l'attacco.

Questa scoperta si inserisce nel contesto più ampio delle ricerche sui canali laterali, un campo che ha già esplorato come trasformare altoparlanti in trasmettitori e ricevitori o come controllare i suoni generati dagli alimentatori dei computer per aggirare le reti isolate. La tecnica ricorda le precauzioni adottate durante i Conclavi Papali, dove da almeno vent'anni la Cappella Sistina viene accuratamente ispezionata alla ricerca di dispositivi di ascolto nascosti, dimostrando come la sorveglianza acustica rappresenti una preoccupazione concreta anche negli ambienti più riservati.

L'evoluzione tecnologica continua a creare nuove superfici d'attacco impreviste, rendendo necessaria una costante rivalutazione dei dispositivi che consideriamo sicuri. Anche il più comune dei mouse da computer può trasformarsi in uno strumento di intelligence, purché si verifichino le condizioni tecniche e ambientali appropriate.

.jpg)