Il team di Microsoft 365 Defender Threat Intelligence giovedì ha pubblicato uno sguardo dettagliato sui malware LemonDuck e LemonCat utilizzati per estrarre la criptovaluta Monero, tra le altre cose, dopo aver ottenuto l'accesso ai dispositivi vulnerabili. Microsoft ha affermato che i dispositivi "negli Stati Uniti, Russia, Cina, Germania, Regno Unito, India, Corea, Canada, Francia e Vietnam" sono quelli più colpiti da LemonDuck. Il malware sfrutta anche le vulnerabilità di Windows e Linux, il che lo aiuta a lanciare una rete il più ampia possibile nella ricerca di potenziali vittime.

LemonDuck non è una nuova minaccia: è attiva almeno dal 2019. A partire da gennaio, tuttavia, sembrano esserci due diverse versioni del malware che condividono molte caratteristiche ma si sviluppano in modi diversi. Microsoft ha affermato di essere "a conoscenza di due strutture operative distinte, che utilizzano entrambe il malware LemonDuck ma sono potenzialmente gestite da due entità diverse per obiettivi separati". Ha deciso di mantenere il nome LemonDuck per la prima struttura, ma di ideare un nuovo nome per la seconda: LemonCat.

Secondo Microsoft, l'infrastruttura LemonCat "viene utilizzata negli attacchi che in genere comportano l'installazione di backdoor, il furto di credenziali e dati e la consegna di malware". Ciò significa che gli attacchi basati su LemonCat sono in genere più pericolosi di quelli basati su LemonDuck, ha affermato la società, ma ciò non significa che questi ultimi siano innocui.

LemonDuck e LemonCat hanno anche molte cose in comune. Microsoft ha detto: "Le infrastrutture Duck e Cat utilizzano sottodomini simili e utilizzano gli stessi nomi di attività, come 'blackball'. Entrambe le infrastrutture utilizzano anche gli stessi componenti pacchettizzati ospitati su siti simili o identici per i loro script di mining e rimozione della concorrenza, così come molte delle stesse chiamate di funzione."

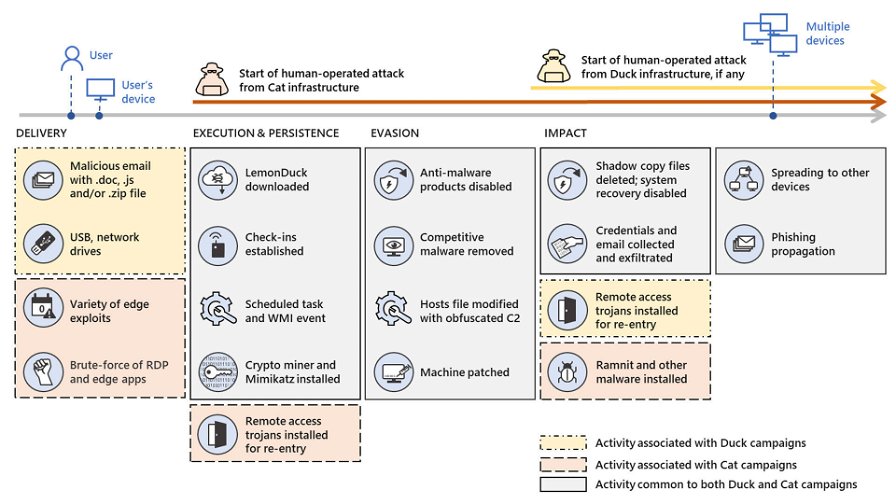

La società ha anche fornito un grafico che mostra come LemonDuck e LemonCat si differenziano tra loro nelle varie fasi del processo di attacco:

Per ora LemonDuck e LemonCat sono degni di nota per la loro ampia portata, la loro capacità di influenzare più sistemi operativi, i loro metodi di diffusione attraverso le reti e il loro funzionamento che si protrae molto tempo dopo la loro scoperta iniziale.

Il malware potrebbe anche avere un notevole impatto sull'hardware che infetta. Il mining di criptovalute può influire sulle prestazioni di altri software, mettere a dura prova i componenti e portare a un maggiore consumo di energia. Gli operatori di LemonDuck possono ricevere il Monero estratto senza dover affrontare questi inconvenienti.