Il mondo della cybersicurezza si trova ad affrontare una minaccia silenziosa e sofisticata che sfrutta uno dei formati grafici più comuni e apparentemente innocui del web. I file SVG (Scalable Vector Graphics), utilizzati quotidianamente per creare icone, loghi e grafiche vettoriali sui siti internet, stanno diventando il cavallo di Troia preferito dai criminali informatici per aggirare i sistemi di sicurezza tradizionali. Questa evoluzione rappresenta un cambiamento significativo nelle tattiche degli hacker, che hanno scoperto come trasformare semplici file grafici in vere e proprie armi digitali capaci di eludere completamente i software antivirus.

Il caso Colombia: quando la giustizia diventa esca

L'ultimo episodio documentato da VirusTotal, la piattaforma di scansione di proprietà di Google, rivela la raffinatezza raggiunta da queste operazioni criminali. Gli investigatori hanno individuato una campagna che utilizzava file SVG modificati per impersonare il sistema giudiziario colombiano, creando false notifiche legali dall'aspetto estremamente convincente. La tecnica si basa su una caratteristica spesso trascurata dei file SVG: la capacità di incorporare codice HTML e JavaScript, trasformandoli di fatto in mini-siti web interattivi.

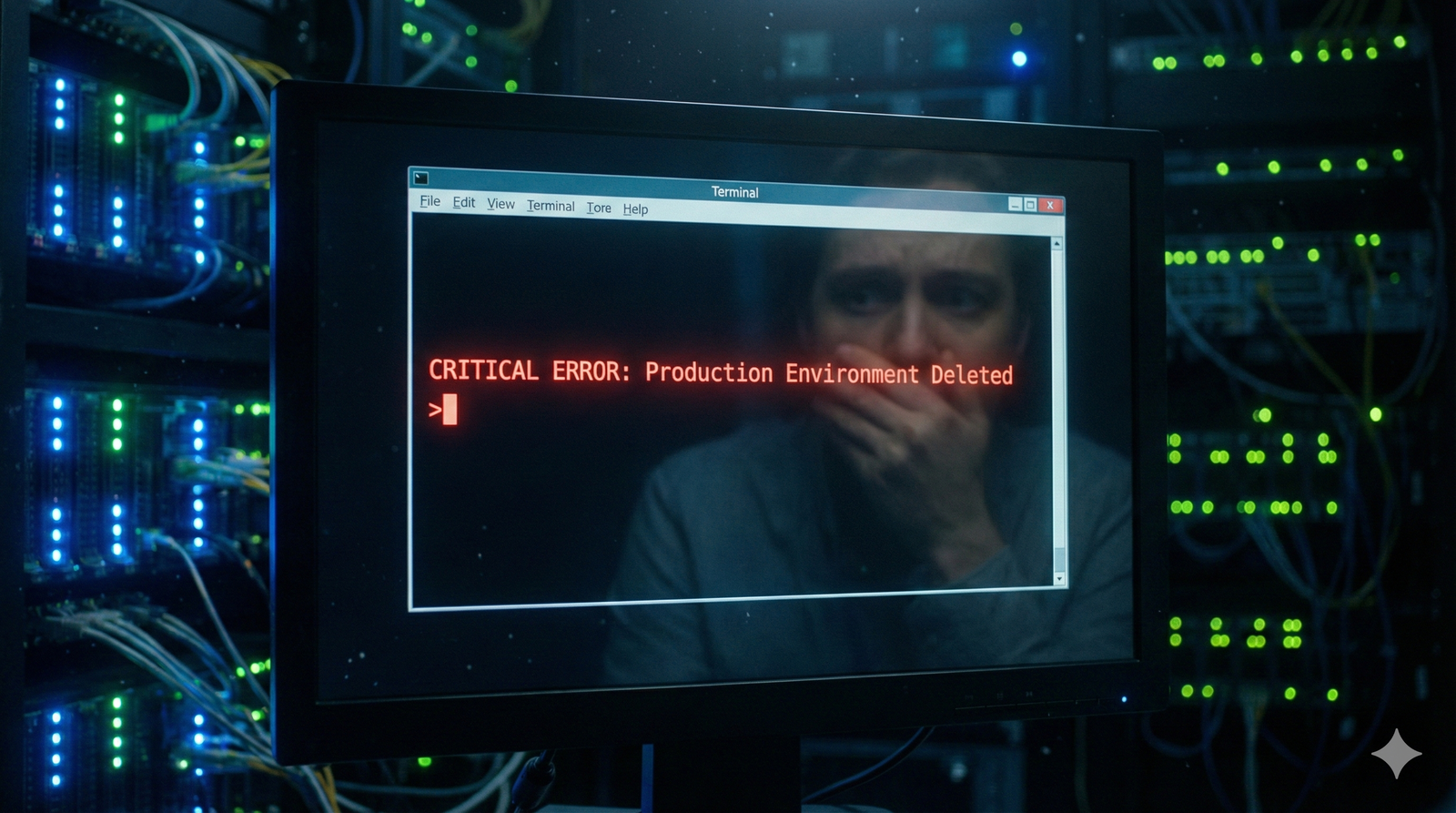

Quando le vittime aprivano questi file, si trovavano di fronte a un portale web realistico, completo di barre di progresso animate e pulsanti di download apparentemente legittimi. Il meccanismo era diabolicamente semplice: un click sul pulsante scaricava un archivio ZIP contenente un eseguibile del browser Comodo Dragon, firmato digitalmente per apparire autentico, accompagnato da un file .dll malevolo progettato per installarsi automaticamente nel sistema.

L'invisibilità come arma

I numeri emersi dall'indagine sono allarmanti e testimoniano l'efficacia di questa strategia. Su 523 file SVG collegati alla medesima campagna criminale, ben 44 sono risultati completamente invisibili a tutti i motori antivirus al momento della loro prima comparsa online. Questo significa che per settimane o mesi questi file hanno circolato liberamente, infettando dispositivi senza che nessun sistema di sicurezza li riconoscesse come pericolosi.

Il segreto di questa invisibilità risiede nelle tecniche di offuscamento del codice utilizzate dai criminali. Gli analisti di VirusTotal hanno scoperto che il codice sorgente di questi file conteneva enormi quantità di "codice spazzatura", inserito deliberatamente per aumentare l'entropia e confondere i sistemi di rilevamento statico. In pratica, i veri comandi malevoli venivano nascosti in mezzo a migliaia di righe di codice inutile, rendendo quasi impossibile per gli algoritmi automatici individuare le porzioni pericolose.

Un fenomeno in crescita globale

Il caso colombiano non rappresenta un episodio isolato, ma fa parte di un trend in crescita documentato da diverse aziende di sicurezza informatica a livello mondiale. IBM X-Force ha registrato campagne simili dirette contro banche e compagnie assicurative, mentre il team di sicurezza Cloudforce One di Cloudflare ha osservato un aumento vertiginoso nell'uso di file SVG come redirector o come veri e propri "raccoglitori" di credenziali. Aziende come Sophos hanno dovuto sviluppare nuove regole di rilevamento specifiche dopo aver scoperto che i loro filtri tradizionali venivano sistematicamente aggirati.

La risposta dell'industria tecnologica non si è fatta attendere. Microsoft ha annunciato la fine del supporto per la visualizzazione inline dei file SVG in Outlook per il web e nella nuova versione di Outlook per Windows. Gli utenti inizieranno a vedere spazi vuoti al posto di questi elementi grafici, una misura drastica ma necessaria per chiudere uno dei canali di distribuzione più efficaci per questo tipo di attacchi.

La difesa del cittadino digitale

Per gli utenti comuni, questa evoluzione delle minacce informatiche richiede un adattamento delle abitudini di sicurezza digitale. I file SVG devono essere trattati con la stessa cautela riservata a qualsiasi altro allegato sospetto, specialmente quando provengono da mittenti sconosciuti o contengono richieste urgenti di azione. La regola d'oro rimane quella di verificare sempre l'autenticità delle comunicazioni attraverso canali alternativi, soprattutto quando si tratta di presunte comunicazioni ufficiali da enti governativi o istituzionali.

Questo scenario evidenzia come la creatività dei criminali informatici continui a superare le aspettative, trasformando strumenti quotidiani e apparentemente innocui in vettori di attacco sofisticati. La battaglia per la sicurezza digitale si combatte sempre più su fronti inaspettati, dove la linea tra contenuto legittimo e minaccia diventa sempre più sottile.