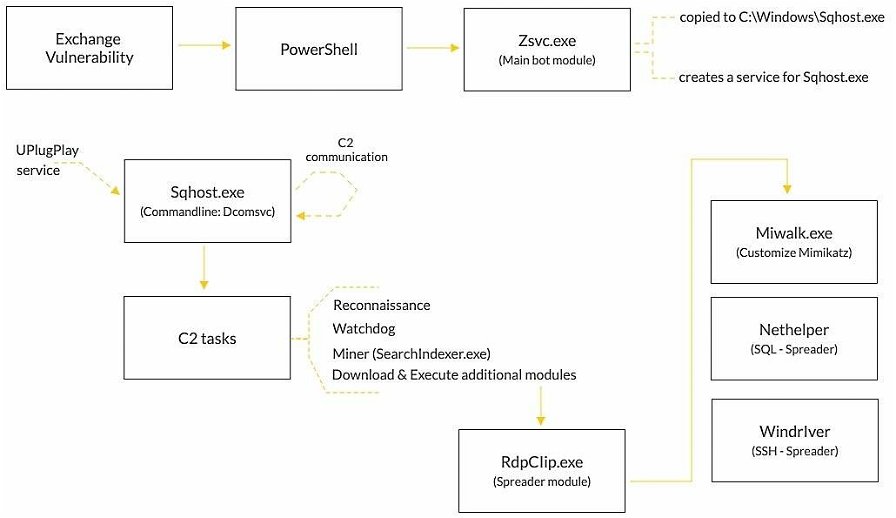

C'è chi sta sfruttando i server di posta Microsoft Exchange di tutto il mondo all'insaputa dei proprietari per guadagnare criptovaluta ed arricchirsi. La botnet Prometei costringe questi server ad estrarre la moneta Monero (XMR) aggiungendoli alla propria armata di minatori.

Questo malware modulare può infettare sia i sistemi Windows che quelli Linux. È stato scoperto per la prima volta mentre sfruttava la vulnerabilità EternalBlue per diffondersi nelle reti locali compromesse e infettare i PC Windows vulnerabili.

La prima segnalazione del malware Prometei a VirusTotal risale a maggio 2016, come scoperto dal team Nocturnus di Cybereason. Stando a quanto scoperto da questi ricercatori, la botnet è stata aggiornata per sfruttare le vulnerabilità dei server Microsoft Exchange che l'azienda di Redmond ha corretto a marzo.

L'obiettivo principale degli attacchi di Prometei ai server Exchange è quello di distribuire il payload di cryptomining, iniziare a guadagnare soldi per i suoi operatori e diffondersi ad altri dispositivi della rete utilizzando gli exploit EternalBlue e BlueKeep, le credenziali raccolte e i moduli di diffusione SSH o SQL.

"Quando gli aggressori prendono il controllo delle macchine infette, non sono solo in grado di estrarre Bitcoin rubando la potenza di elaborazione, ma possono anche esfiltrare informazioni sensibili", ha affermato Assaf Dahan, Cybereason senior director e capo della ricerca sulle minacce. "Se lo desiderassero, gli aggressori potrebbero anche infettare gli endpoint compromessi con altri malware e collaborare con bande di ransomware per vendere l'accesso agli endpoint".

Tuttavia sembra che il malware sia stato anche recentemente aggiornato per includere anche una backdoor che permette agli aggressori di cercare, scaricare ed eseguire file, il che rende il mining l'ultimo dei problemi delle vittime.

Gli attori della minaccia dietro questa botnet sono ancora sconosciuti. Alcune prove indicano la conoscenza della lingua russa, compreso il nome della botnet Prometei (russo per Prometeo), del codice russo e il nome del prodotto utilizzato nelle versioni precedenti. Secondo Cybereason chiunque sia alle spalle di questo attacco è spinto da motivazioni economiche e non starebbe lavorando per conto di un governo.

Secondo le statistiche condivise da Microsoft il mese scorso, circa il 92% di tutti i server Exchange on-premises collegati ad internet colpiti da queste vulnerabilità sono ora protetti da patch e al sicuro da attacchi.

Redmond ha anche rilasciato uno strumento One-Click Exchange On-premises Mitigation Tool (EOMT) per aiutare i proprietari di piccole imprese a mitigare rapidamente i bug di sicurezza anche senza l'aiuto di un team di sicurezza dedicato.

Se fate parte di quell'8% che non ha ancora aggiornato il proprio server Exchange è forse ora il momento di farlo.

Non fatevi scappare questa incredibile offerta: il kit LABISTS comprensivo di Raspberry Pi 4 Model B 4GB RAM, MicroSD da 32GB, alimentatore Tipo-C 5.1V 3A, ventola, cavo Micro HDMI, lettore di schede USB e case protettivo nero è disponibile su Amazon!