Il panorama delle minacce informatiche si arricchisce di un nuovo protagonista che prende di mira direttamente l'ecosistema delle estensioni per browser Chrome. Un servizio di malware-as-a-service denominato Stanley promette ai criminali informatici di bypassare i controlli di sicurezza di Google e pubblicare estensioni malevole direttamente sul Chrome Web Store, la piattaforma ufficiale che conta milioni di utenti in tutto il mondo.

Il nome Stanley deriva dall'alias utilizzato dal venditore che pubblicizza il servizio sui forum del cybercrimine. La proposta commerciale si articola su diversi livelli di abbonamento, con il piano più costoso chiamato Luxe Plan che include un pannello di controllo web e soprattutto il supporto completo per la pubblicazione dell'estensione malevola sul Chrome Web Store ufficiale. Quest'ultima caratteristica rappresenta il vero elemento distintivo del servizio, trasformando una piattaforma fidata in un potenziale vettore di distribuzione per attacchi di phishing su larga scala.

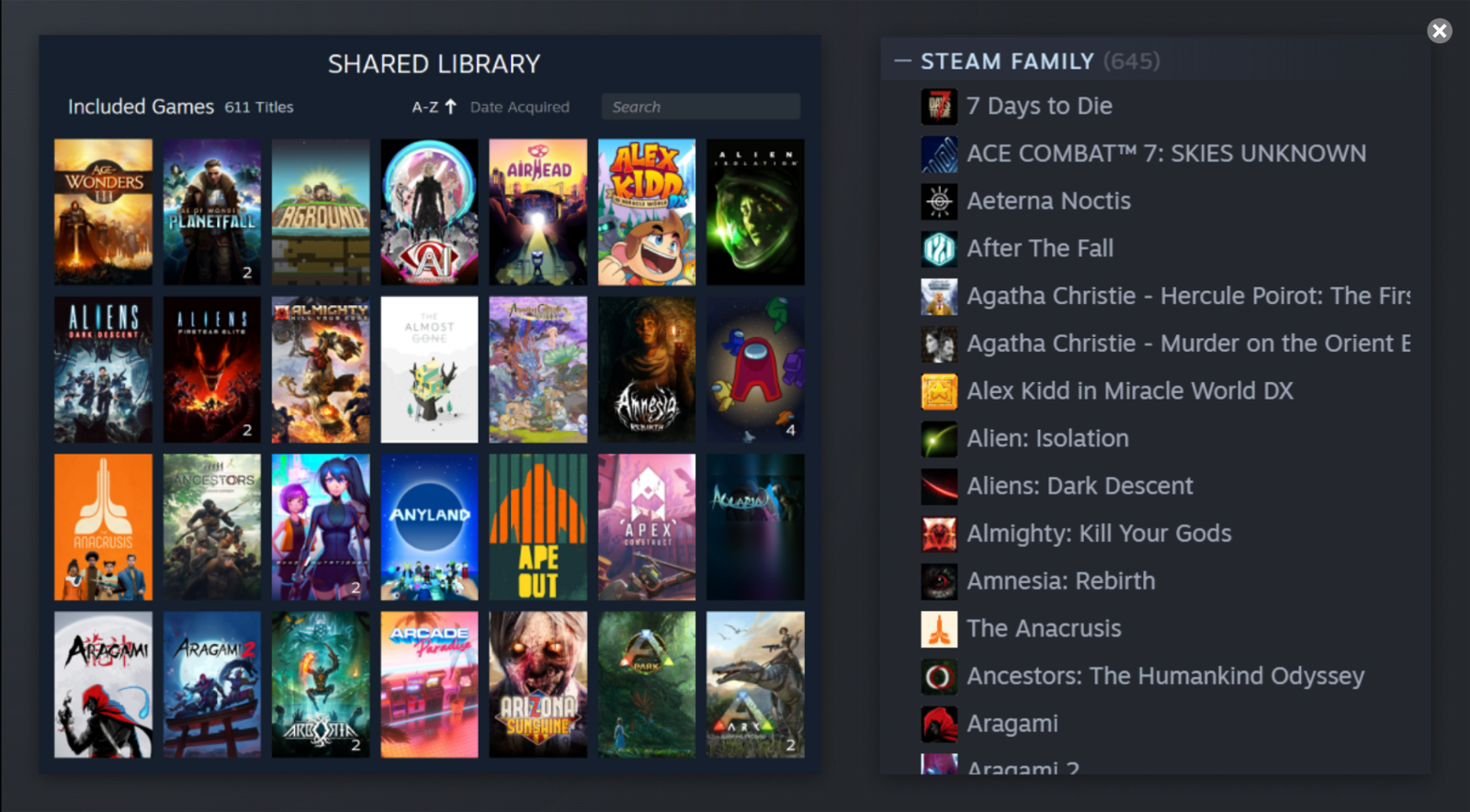

Dal punto di vista tecnico, Stanley implementa una tecnica relativamente semplice ma efficace: sovrappone un iframe a schermo intero contenente contenuti di phishing controllati dall'attaccante, mentre la barra degli indirizzi del browser continua a mostrare il dominio legittimo. Questo crea un'illusione di autenticità difficile da identificare per l'utente medio, che vede l'URL corretto ma interagisce in realtà con una pagina completamente contraffatta. L'estensione malevola supporta l'installazione silenziosa su Chrome, Edge e Brave, estendendo potenzialmente la superficie d'attacco a tutti i browser basati su Chromium.

Gli operatori che acquistano l'accesso al pannello di controllo di Stanley possono abilitare o disabilitare regole di dirottamento in tempo reale, gestendo dinamicamente le campagne di phishing. Il sistema supporta anche l'invio di notifiche push direttamente nel browser della vittima per indirizzarla verso pagine specifiche, intensificando l'aggressività dell'attacco. La piattaforma include funzionalità di targeting geografico basato su indirizzo IP e può correlare sessioni e dispositivi diversi, permettendo agli attaccanti di profilare le vittime con maggiore precisione.

L'analisi del codice condotta da Varonis rivela che Stanley non rappresenta un capolavoro di ingegneria software. I ricercatori descrivono un'implementazione "grezza" in alcuni punti, con commenti in russo nel codice sorgente, blocchi catch vuoti e gestione inconsistente degli errori. Piuttosto che puntare su tecniche avanzate, il malware adotta un approccio diretto nell'implementare metodi già noti alla comunità della sicurezza informatica. L'architettura prevede un sistema di comando e controllo con polling persistente ogni 10 secondi e rotazione automatica dei domini di backup per garantire resilienza contro i tentativi di rimozione.

La vera forza di Stanley non risiede nelle sue capacità tecniche, ma nel modello di distribuzione proposto. La promessa di superare la revisione del Chrome Web Store rappresenta un cambio di paradigma significativo nel mercato del malware-as-a-service. Recenti report pubblicati separatamente da Symantec e LayerX hanno confermato che estensioni malevole continuano regolarmente a infiltrarsi nella piattaforma ufficiale di Google, evidenziando limiti strutturali nei processi di verifica automatizzati.

La minaccia assume contorni particolarmente rilevanti considerando l'ampia diffusione di Chrome come browser predefinito. Per proteggersi, è consigliabile installare solo il numero minimo indispensabile di estensioni, verificare attentamente le recensioni degli utenti e confermare l'affidabilità dell'editore prima di procedere con qualsiasi installazione. La lettura dei permessi richiesti dall'estensione rappresenta un ulteriore livello di difesa: richieste di accesso troppo ampie rispetto alle funzionalità dichiarate dovrebbero sempre sollevare sospetti. Con l'evoluzione costante dei servizi MaaS e l'abbassamento delle barriere tecniche per condurre attacchi sofisticati, la vigilanza individuale rimane la prima linea di difesa contro minacce sempre più accessibili ai criminali informatici.