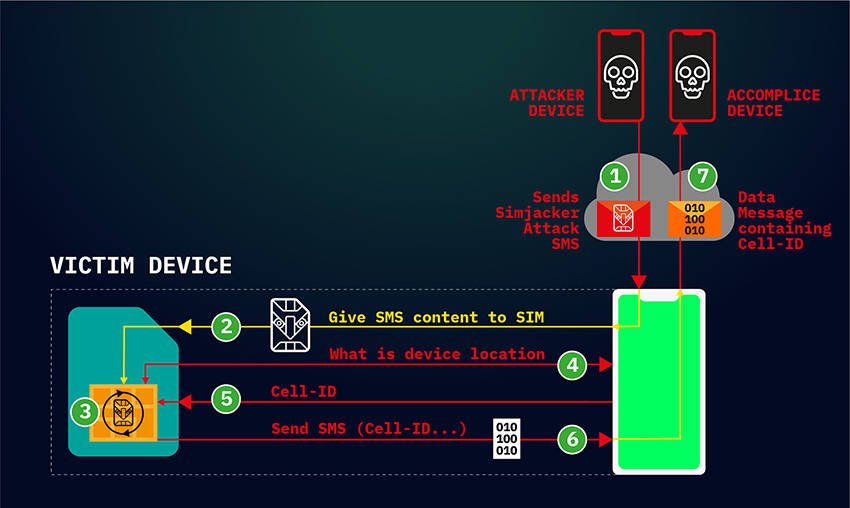

Alcuni ricercatori di Adaptive Mobile Security hanno scoperto una vulnerabilità davvero terribile: si chiama SimJacker e, sfruttando una tecnologia ormai obsoleta ma implementata nelle SIM ed eSIM di tutto il mondo, consente di intercettare tutti i dispositivi, non solo smartphone, dotati di SIM o di prenderne il controllo, col semplice invio di un SMS. A rischio più di 1 miliardo di utenti nel mondo.

SimJacker sfrutta un software chiamato S@T Browser (SIMalliance Toolbox Browser), presente come detto nelle schede SIM utilizzate dagli operatori di oltre 30 Paesi, sebbene sia obsoleto e non più aggiornato sin dal lontano 2009. Ma la minaccia non è solo teorica, visto che secondo Adaptive Mobile Security sarebbe stata sviluppata e sfruttata attivamente negli anni passati da una "specifica società privata che lavora con le agenzie di intelligence di diversi Paesi, al fine di monitorare specifici individui e attuare azioni di spionaggio mirate", come spiegato nel report. I ricercatori non sono riusciti ad identificare questo misterioso operatore, che comunque avrebbe avuto pieno accesso alle reti principali utilizzando i protocolli di routing del traffico SS7 e Diameter.

SimJacker può fare diverse cose in modo piuttosto semplice. Tramite il semplice invio di un SMS contenente codice malevolo è infatti possibile forzare alcune azioni come l'avvio del browser web e la trasmissione di dati sulla posizione. Eventuali malintenzionati inoltre possono anche inviare messaggi per l'attivazione di servizi a pagamento, reindirizzare la navigazione su siti malevoli per installare malware, disabilitare la SIM, recuperare dati presenti nella memoria del dispositivo e addirittura effettuare intercettazioni ambientali, avviando di nascosto una chiamata verso un determinato numero.

Da quanto inizia a emergere, alcuni operatori come Verizon, Sprint e T-Mobile hanno affermato di essere immuni a questa vulnerabilità, mentre AT&T ha affermato lo stesso, almeno per quanto riguarda la sua rete statunitense. I Paesi minacciati però come detto sono tantissimi e non si hanno notizie sull'eventuale vulnerabilità di tanti altri.

I ricercatori hanno comunque affermato che, sebbene renderanno noti i dettagli tecnici della vulnerabilità soltanto a ottobre, hanno già proceduto a rivelarli alla GSM Association, l'ente che raggruppa gli operatori mobili, e anche alla SIM Alliance, che rappresenta invece i principali produttori di SIM ed eSIM.

Quest'ultima in particolare ha subito riconosciuto la gravità del problema, fornendo raccomandazioni ai produttori di SIM card, affinché provvedano a implementare la sicurezza dei messaggi S@T push. Nel frattempo gli operatori mobili possono già mitigare questa minaccia bloccando l'esecuzione di tutti i messaggi sospetti che contengano comandi S@T Browser.