Stando a quanto riferito dai colleghi di Bleeping Computer, i dati di accesso, con relative password, di 1,3 milioni di server Windows Remote Desktop sono stati diffusi da UAS, il più grande marketplace di credenziali RDP rubate.

Ricordiamo che il Remote Desktop Protocol (RDP) viene utilizzato da Microsoft per offrire ai suoi utenti la possibilità di collegarsi a distanza ad un sistema Windows ed effettuare operazioni sulla macchina. Tale sistema viene utilizzato ampiamente dalle aziende e molti gruppi di cybercriminali, nel corso del tempo, sono entrati in possesso di tantissime credenziali, costituendo un vero e proprio mercato nero, con prezzi che possono variare da 3 a 70$ per account. Ovviamente, una persona malintenzionata potrebbe, ad esempio, installare malware o backdoor per memorizzare dati sensibili o infettare altri computer che fanno parte della rete locale del computer obiettivo e molto altro ancora.

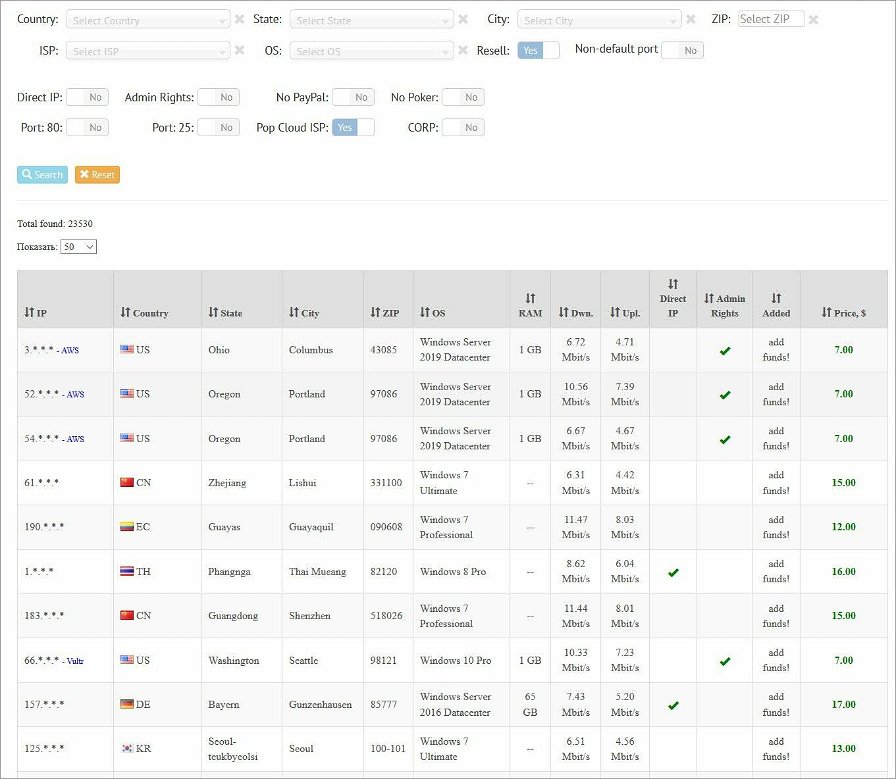

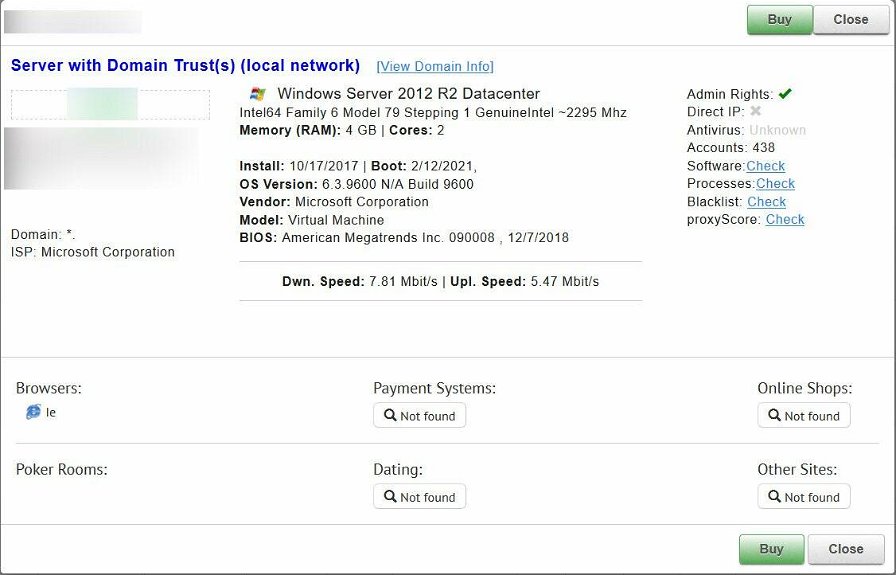

UAS, acronimo di Ultimate Anonymity Services, è un marketplace che, nonostante operi nell’illegalità vendendo non solo credenziali Windows Remote Desktop ma anche numeri di previdenza sociale e accesso ai server proxy SOCKS, verifica manualmente ogni singolo account venduto, offre assistenza ai clienti e fornisce suggerimenti su come mantenere l’accesso remoto ad un macchina senza farsi scoprire. Proprio per questo, la presenza dei dati di 1,3 milioni di server è significativa, in quanto si tratta di dati reali e verificati, su cui i ricercatori di sicurezza potrebbero indagare per trovare eventuali falle, oltre ad aver la possibilità di verificare gli accessi sui server compromessi. Stando a Bleeping Computer, nel database sono presenti anche aziende di dimensioni piuttosto importanti, oltre alle agenzie governative di 63 paesi.

Purtroppo, sembra che molti utilizzassero credenziali piuttosto facili da scovare, comprendendo login come “Administrator”, “Admin”, “user”, “test” e “scanner” e password facili come “123456”, “123”, “P@ssw0rd”, “1234” e “Password1”. Per vedere alcune interessanti statistiche, vi invitiamo a consultare l’articolo completo di Bleeping Computer.

Avete bisogno di una licenza di Windows 10 Pro per il vostro nuovissimo PC da gaming? Su Amazon è disponibile a pochi euro, non perdetevela.