La sicurezza informatica è un aspetto da non sottovalutare, lo sa bene Intel che da anni si impegna fianco a fianco dei propri partner per assicurare sempre nuove soluzioni atte a garantire la salvaguardia dei propri utenti in ambito informatico. Oggi, l'azienda di Santa Clara annuncia la nuova tecnologia Intel CET (Control-Flow Enforcement Technology) in grado di ridurre a livello della CPU la possibilità di successo dei malware più comuni.

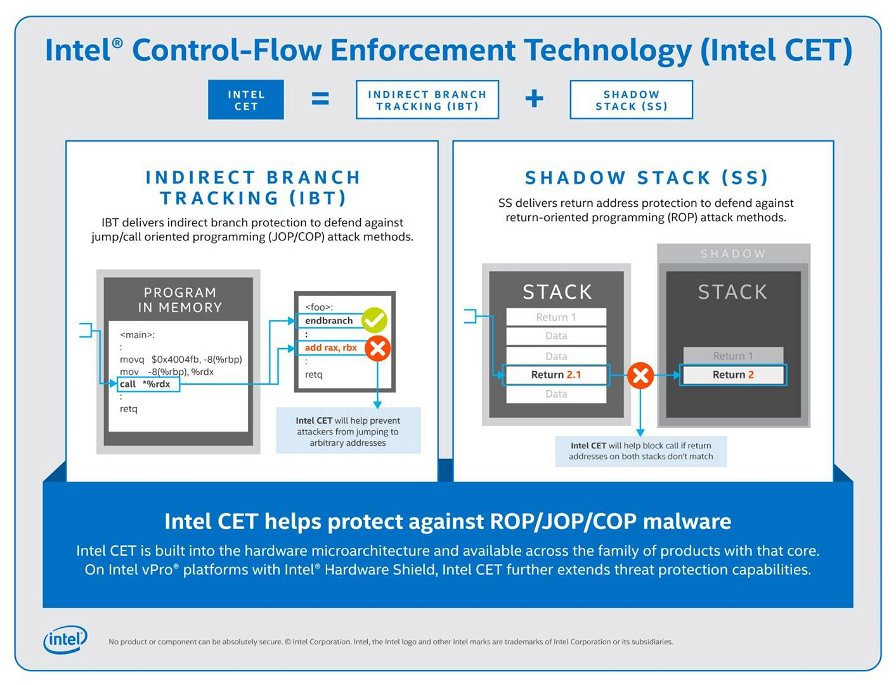

Intel CET, che debutterà nella prossima serie di processori mobile dal nome in codice Tiger Lake, è studiata per proteggere i sistemi dai più comuni attacchi malware di tipo control-flow hijacking, difficili da mitigare con il solo intervento del software. Intel, con questa nuova tecnologia, mette a disposizione degli sviluppatori di software due nuove armi per combattere i criminali informatici e proteggere i preziosi dati degli utenti: Indirect Branch Tracking (IBT) e Shadow Stack (SS).

"L’indirect branch tracking protegge i sistemi dai metodi di attacco basati su jump/call-oriented programming (JOP/COP). Shadow stack protegge gli indirizzi di ritorno dai metodi di attacco basati su return-oriented programming (ROP). Questi metodi di attacco sono parte di una classe di malware indicata come problemi di sicurezza della memoria, e include tattiche come la corruzione dell’overflow del buffer dello stack e use-after-free" ha scritto nel comunicato stampa ufficiale Tom Garrison, vice president del Client Computing Group e general manager del Security Strategies and Initiatives (SSI) di Intel Corporation.

Il 63,2% delle 1097 vulnerabilità rilevate dal 2019 a oggi era correlato a problemi di sicurezza della memoria, stando ai dati del team ZDI di Trend Micro. Gli attacchi control-flow hijacking colpiscono non solo il sistema operativo ma anche molte altre applicazioni come browser, lettori multimediali e tanto altro ancora.

Ecco perché Intel ha deciso di agire: l'azienda ha pubblicato le specifiche di Intel CET già nel lontano 2016 per accelerarne l'adozione e ha deciso di collaborare con Microsoft per preparare Windows 10 e i tool per gli sviluppatori in modo che le applicazioni e il settore IT in generale potessero offrire maggiore protezione contro tali minacce.

Da oggi, nelle build Insider Preview di Windows 10, è disponibile un nuovo protocollo di supporto alla tecnologia CET e denominato da Microsoft Hardware-enforced Stack Protection. Purtroppo le funzioni di protezione dello stack sono utilizzabili solo su CPU che supportano le istruzioni Intel CET e, essendo la famiglia di processori Tiger Lake non ancora in commercio la prima ad implementarle, non è stato ancora possibile verificarne l'efficacia da parte dei ricercatori. È possibile informarsi maggiormente e nel dettaglio sul blog ufficiale Microsoft.

"Mentre le piattaforme Intel vPro con Intel Hardware Shield già rispettano e superano le specifiche di sicurezza per i PC Secured-core, Intel CET estende ulteriormente le funzioni avanzate di protezione contro le minacce informatiche" ha aggiunto Garrison. "Le soluzioni di sicurezza radicate a livello hardware rappresentano la migliore possibilità di fornire garanzia di sicurezza contro minacce attuali e future".

Intel ha pubblicato un paper in cui spiega in modo dettagliato il funzionamento di Intel CET e di tutte le pratiche messe in atto per garantire la sicurezza in caso di attacco. Ovviamente si tratta di un paper di ricerca e di conseguenza si tratta di una lettura altamente tecnica, ad ogni modo è possibile consultare il documento a questo link.

Nonostante le news riguardo nuove vulnerabilità delle CPU Intel sembrino all'ordine del giorno, l'azienda si è sempre impegnata ad offrire sempre nuove soluzioni e a collaborare con i partner per trovare soluzioni rapide ed efficaci.

Inoltre Intel investe somme considerevoli per la ricerca in ambito della sicurezza informatica e Intel CET è solo l'ultimo degli sforzi messi in atto per garantire la tranquillità dei propri clienti. Intel CET sarà disponibile anche nelle future generazioni di CPU sia desktop che server.

Alla ricerca di una CPU dall'ottimo rapporto qualità/prezzo da inserire nel vostro PC gaming con GPU dedicata? Intel i5 10400F rappresenta un'ottima scelta in quanto rinuncia alla iGPU in nome del risparmio. È disponibile su Amazon a meno di 200 euro.