Il tema del ransomware è, purtroppo, sempre più attuale. Come ormai tristemente noto, si tratta di una tipologia di attacco che codifica i dati interni di un'azienda, molto spesso compromettendo anche i back up, al fine di bloccarne l’operatività e chiedere un riscatto per la loro restituzione

Purtroppo, anche quando i dati vengano effettivamente restituiti, riprendersi dall’attacco non è immediato per le organizzazioni. Marco Michelotti, Cloud Security Architect di Akamai, riferisce che, in base alla loro esperienza, il tempo necessario per ripristinare la normale operatività dei sistemi aziendali è in media di 6 giorni e il 35% delle informazioni e dei dati viene perso durante i vari stadi dell'attacco.Questi dati sono da tenere in grande considerazione nel momento in cui si dovesse decidere di cedere al ricatto. Pagare non è mai consigliabile. In primo luogo perché si finanziano dei criminali e li si incoraggia a continuare nella loro opera e poi è una pratica ad alto rischio, possono, infatti, verificarsi dei problemi per cui buona parte dei dati non viene ripristinata. Inoltre, sei giorni di inattività pesano molto sul bilancio di un’azienda; quindi, sarebbe meglio evitare di dover rimediare al problema e bloccarlo prima che avvenga, o quantomeno prima che si verifichino danni gravi.

Marco Michelotti ci dice che per fortuna esistono degli strumenti per limitare i danni: “ovviamente non c'è un unico prodotto che possa bloccare un ransomware, ma ci sono varie tecnologie e soluzioni nel portafoglio enterprise di Akamai che aiutano a limitare e a interrompere il proliferare di questa categoria di attacchi”.

Una tecnica in grado di offrire protezione contro i ransomware, che solitamente attaccano i sistemi business critical delle aziende, è la microsegmentazione. Si parla spesso di segmentare la rete, ma la microsegmentazione si spinge un passo oltre. Non si tratta, infatti, solo di segmentare maggiormente, ma di farlo in maniera più intelligente.

Come spiega Marco Michelotti: “Prendiamo per esempio una segmentazione tradizionale, fatta attraverso l'utilizzo di firewall per suddividere la rete aziendale in aree separate. Questo approccio rappresenta un ostacolo importante per il ransomware, che di solito si muove lateralmente senza attraversare i firewall e rimanendo quindi confinato nell’area da cui è partito.”

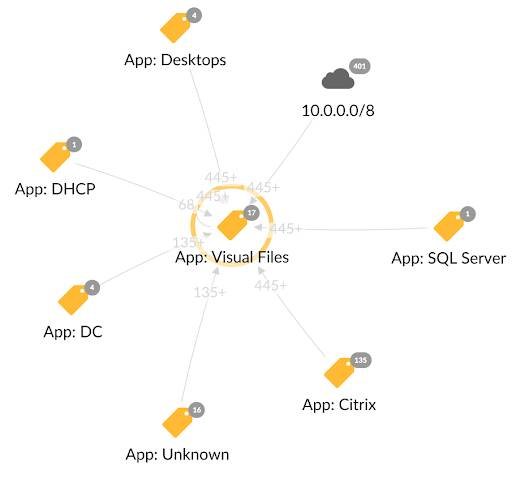

Grazie alla microsegmentazione possiamo andare a fare l'ispezione anche delle zone che sono configurate all'interno dei firewall, per esempio VLAN e DMZ, andando a monitorare tutti i flussi TCP/IP che avvengono tra i vari nodi del network. Questo controllo granulare all'interno della rete consente di bloccare il ransomware, dal momento che i cyber criminali non riescono a trovare computer da infettare o backup da eliminare.

Un progetto di microsegmentazione permette esclusivamente le sessioni che sono consentite all’interno della rete attraverso la definizione di regole. Se, per esempio, un utente deve collegarsi a un file server, vedrà solo quel file server. Si crea quindi una policy e si limita l’accesso al file server alle postazioni che hanno realmente la necessità di accedervi, bloccando tutte le altre. Dal punto di vista di un ransomware questo significa non poter andare a infettare altre aree del network.

Uno strumento che facilita la microsegmentazione

In ambienti complessi, questa operazione potrebbe sembrare impegnativa. Marco Michelotti commenta: “È qui che ci viene in aiuto Guardicore, una soluzione che semplifica il processo di delivery e di implementazione di un progetto di microsegmentazione. Utilizza delle label, ossia delle ‘etichette’ con cui gli amministratori di sistema possono raggruppare logicamente più host differenti e andare ad applicare le policy per gruppi di macchine e non più per indirizzi IP statici”.

Questo consente di semplificare molto un progetto di microsegmentazione, dal momento che l'amministratore di sistema può interloquire con la piattaforma utilizzando il gergo dell'azienda stessa. Può quindi utilizzare naming convention o altri tag che vengono già usati all'interno, per esempio, di CMDB (Configuration Management Database) esistenti o, se siamo in ambienti cloud, sfruttare tag che provengono dai vari provider.

Guardicore è una soluzione che può essere erogata sia sotto forma di SaaS (Software as a Service) sia on premise. “Abbiamo, quindi, la possibilità” – specifica Michelotti – “di andare incontro a quelle realtà che richiedono per vari motivi di avere tutto il deployment della soluzione all'interno della propria sede o di offrire il servizio direttamente nel nostro cloud”.

Guardicore si inserisce anche in un contesto Zero Trust, un modello di sicurezza di rete basato su un rigido processo di verifica delle identità. Nelle parole di Marco Michelotti, “Zero Trust è un framework basato sul concetto di least access privilege. Questo vuol dire che in un'architettura di questo tipo si tende a far accedere alle risorse aziendali soltanto quelle identità o quei nodi che hanno effettivamente bisogno di accedervi e la microsegmentazione è sicuramente parte integrante del contesto”.

Quello che Akamai ha riscontrato in varie realtà non solo italiane ma anche EMEA (Europa, Medio Oriente e Africa) è l’attuazione di programmi per convertire le architetture dal modello tradizionale a quello Zero Trust. “Ovviamente questo processo richiede tempo” - conferma Michelotti – “Tipicamente le aziende tendono a suddividere in differenti work stream varie iniziative Zero Trust, che possono includere la migrazione da una VPN tradizionale a un concetto di Identity-Aware Proxy. Oggi sempre più realtà aziendali di tutte le dimensioni, piccole, medie e grandi, dato che Zero Trust non si contestualizza solo sulle large enterprise - richiedono progetti per migrare da un metodo classico di accesso all'infrastruttura a uno più orientato al least access privilege”.

Allo zero trust si arriva per gradi

La possibilità di arrivare gradualmente, non implementando necessariamente subito il modello Zero Trust su tutta l’infrastruttura ma distribuendolo nel tempo, rende più agevole il passaggio per le aziende e Guardicore può offrire un supporto significativo in questo senso. Semplifica molto, infatti, i processi di implementazione e riduce il tempo necessario a risegmentare una rete, sia che venga fatto a fronte di un attacco avvenuto o in corso oppure in modo preventivo, per far evolvere un network tradizionale in una rete Zero Trust.

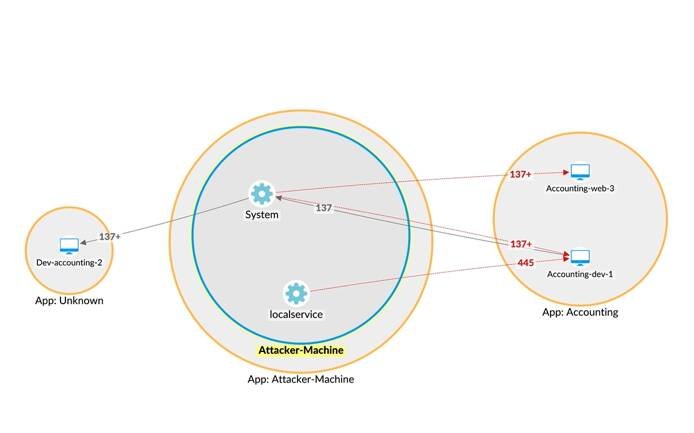

È interessante sottolineare che Guardicore si può utilizzare anche durante l'attacco. Con il cyber criminale all’interno della propria rete, l’azienda può quindi attivarsi per circoscriverne il campo d’azione.

“Uno dei casi d’uso che implementiamo con Guardicore” – dice Michelotti – “si chiama Ring fencing ed è a tutti gli effetti un recinto intorno ai sistemi business critical. Quindi, se prendiamo come esempio un attacco in corso all'interno di un’azienda, grazie a Guardicore possiamo limitare l'accesso al network da parte delle macchine, che sappiamo essere già compromesse” – conclude Marco Michelotti.

La microsegmentazione e l’utilizzo di tecnologie mirate possono quindi essere un aiuto per tutte le aziende nel limitare i danni del ransomware e il rischio di blocco dell’operatività sia, idealmente, prima dell’attacco sia durante il suo svolgimento.