A partire da venerdì 3 febbraio hanno iniziato a emergere in Rete segnalazioni su una serie di attacchi ransomware ai sistemi basati su VMware ESXi. Nel corso delle ore e dei giorni successivi, le compromissioni registrate hanno raggiunto l’ordine delle migliaia e hanno causato allarme anche sui mezzi di comunicazione tradizionali, specialmente nel nostro Paese.

Il giorno successivo è arrivata anche la segnalazione CSIRT, che rilevava lo sfruttamento massivo di alcune vulnerabilità già note e assegnava alla campagna un livello di rischio alto (70,25 su 100).

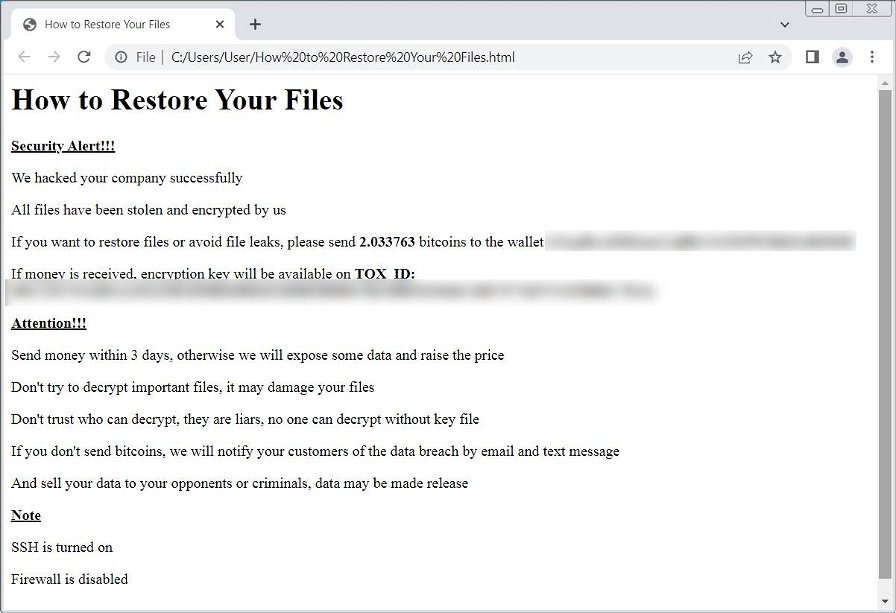

Gli attacchi sono stati catalogati come parte di una campagna ransomware denominata ESXiArgs, che ha fatto leva su una serie di vulnerabilità già note da molto tempo: in particolare, il malware è in grado di sfruttare le vulnerabilità catalogate con i codici CVE-2021-21972 e CVE-2021-21974, entrambe considerate critiche.

I problemi interessano le versioni 6.5.x, 6.7.x e 7.x di ESXi, ma sono note da molto tempo e sono state risolte tramite patch distribuita dal produttore il 23 febbraio 2021, ossia quasi due anni fa.

Gli amministratori dei sistemi ancora vulnerabili possono evitare la compromissione disabilitando il servizio SLP (Service Location Protocol), ma ovunque possibile è consigliabile procedere immediatamente all’aggiornamento e all’applicazione delle patch.

Tra paura e realtà

L’attacco è stato molto reclamizzato nel nostro Paese, anche a causa di alcuni lanci di agenzia che dipingevano una situazione ben più grave rispetto a quella che si sta rivelando con un’analisi più approfondita; l’allarme ha addirittura spinto il Governo a convocare nella mattinata del 6 febbraio i vertici dell’Agenzia per la cybersicurezza e del Dipartimento informazione e sicurezza.

Le analisi pubbliche mostrano un attacco su vasta scala, che ha coinvolto effettivamente diverse migliaia di sistemi in tutto il mondo; quello che invece sembra essere stato grandemente sovrastimato è l’impatto sul nostro Paese. Anche le stime più pessimistiche parlano di “decine” di sistemi interessati, mentre in Francia per esempio i server colpiti sono migliaia.

Un’analisi Censys ha individuato oltre 3.200 risultati, di cui oltre 1.200 risultano collocati in Francia contro 20 in Italia. In questa classifica molti Paesi vengono prima dell’Italia: Stati Uniti, Germania e Canada mostrano infatti centinaia di sistemi colpiti.