Il boom dell'intelligenza artificiale e la proliferazione di strumenti SaaS hanno creato un paradosso moderno: da una parte i dipendenti diventano sempre più produttivi grazie a tecnologie innovative, ma allo stesso tempo le aziende si trovano a navigare in acque inesplorate dal punto di vista della cybersecurity. La vera minaccia non arriva più solo dall'esterno, ma si nasconde nelle abitudini quotidiane dei lavoratori che, spinti dalla necessità di fare sempre di più con sempre meno risorse, adottano soluzioni digitali senza passare per i canali ufficiali. Questo fenomeno, noto come Shadow IT, sta ridefinendo i confini della sicurezza aziendale.

Il prezzo nascosto dell'efficienza a tutti i costi

Quando le scadenze si avvicinano e il carico di lavoro aumenta, i dipendenti a volte non aspettano l'approvazione del reparto IT per usare nuovi strumenti. La pressione per ottenere risultati immediati li spinge a cercare autonomamente gli strumenti che ritengono più adatti a risolvere i problemi aziendali. E può capire che usino soluzioni non sicuri, creando il rischio di data leak (o peggio).

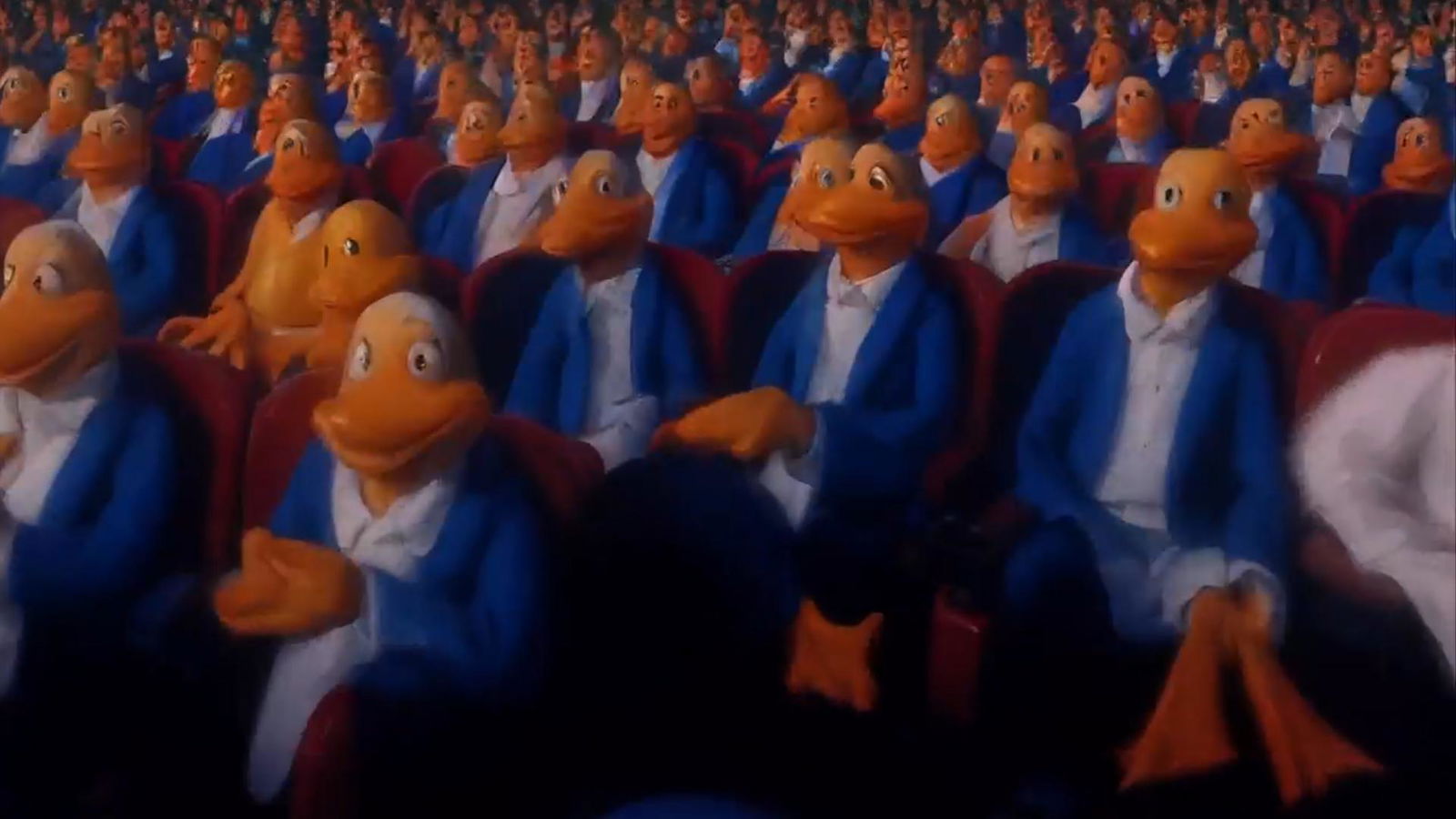

l paradosso è evidente: il lavoratore desidera raggiungere l'obiettivo, ma per farlo sceglie una strategia che può portare più rischi che benefici. Questi strumenti mantengono le promesse di velocità, semplicità ed efficacia, ma operano completamente fuori dal radar del dipartimento IT. Queste applicazioni non autorizzate si infiltrano nei flussi di lavoro aziendali, accedendo ai dati sensibili senza che nessuno se ne accorga.

Quando l'ignoranza diventa un rischio calcolato

Il Rapporto 2025 sulle Violazioni dei Dati di Verizon rivela che il 15% dei dipendenti ammette di utilizzare dispositivi aziendali per accedere a piattaforme di intelligenza artificiale generativa. Questa statistica rappresenta solo la punta dell'iceberg di un fenomeno che sta ridefinendo il panorama della sicurezza aziendale.

Tra il 2024 e il 2025, le violazioni che coinvolgono terze parti sono raddoppiate dal 15% al 30%. Questo dato non rappresenta semplicemente una tendenza, ma un campanello d'allarme che dovrebbe spingere i leader aziendali a ripensare completamente il loro approccio alla sicurezza.

La sfida principale non è più costruire muri sempre più alti attorno ai sistemi aziendali, ma ottenere la visibilità necessaria per comprendere cosa sta realmente accadendo all'interno dell'organizzazione. Senza questa consapevolezza, le aziende operano completamente al buio.

Riscrivere le regole senza soffocare l'innovazione

Le Politiche di Uso Accettabile (AUP) rappresentano il documento guida per tutto ciò che riguarda l'accesso ai sistemi aziendali. Tuttavia, l'approccio tradizionale basato su divieti e restrizioni si rivela inadeguato di fronte alla realtà del lavoro moderno.

La chiave sta nel riconoscere che la maggior parte dei dipendenti utilizza strumenti SaaS con le migliori intenzioni, cercando di svolgere il proprio lavoro nel modo più efficace possibile. Questo approccio costruttivo deve trasparire dalle politiche aziendali per favorire un clima di fiducia e trasparenza.

Invece di ricorrere a tattiche intimidatorie, le aziende dovrebbero aprire un dialogo bidirezionale che porti a compromessi costruttivi. È essenziale definire un processo chiaro che consenta l'accesso ad applicazioni innovative mantenendo al contempo i controlli di sicurezza necessari.

Dalla restrizione alla collaborazione

I divieti generalizzati su strumenti produttivi come l'intelligenza artificiale si rivelano irrealistici nella pratica. I dipendenti troveranno sempre alternative, e ricorderanno l'atteggiamento punitivo dell'azienda quando stavano semplicemente cercando di migliorare le proprie prestazioni lavorative.

L'approccio più efficace consiste nel trasformare la sicurezza da responsabilità esclusiva del reparto IT a sforzo collettivo che coinvolge tutti i dipendenti. Quando i lavoratori si sentono parte della soluzione piuttosto che del problema, la loro collaborazione diventa spontanea e più efficace.

Le politiche devono essere scritte in linguaggio chiaro e comprensibile, evitando il gergo legale che risulta ostico per la maggior parte delle persone. È inoltre fondamentale identificare esplicitamente gli strumenti rischiosi più diffusi, evitando che la popolarità di alcune applicazioni crei confusione e porti a errori costosi.

Tecnologia al servizio della trasparenza

L'aggiornamento delle politiche aziendali rappresenta solo il primo passo verso una gestione efficace del fenomeno SaaS. Le piattaforme di monitoraggio specializzate offrono la visibilità necessaria per verificare l'efficacia delle nuove regole.

Questi strumenti forniscono informazioni in tempo reale sull'utilizzo delle applicazioni da parte dei dipendenti, segnalano attività sospette e aiutano a implementare controlli di accesso appropriati. Inoltre, rivelano quali strumenti vengono effettivamente utilizzati quotidianamente, permettendo di ottimizzare gli abbonamenti e affinare le politiche aziendali.

Il futuro della sicurezza collaborativa

Il vero nemico non sono le tecnologie SaaS o l'intelligenza artificiale, ma la segretezza che circonda il loro utilizzo. Il rischio maggiore risiede in ciò che le aziende non riescono a vedere e controllare.

I leader devono aiutare i propri dipendenti a superare la percezione della sicurezza come ostacolo all'innovazione, trasformandola invece in una fondazione solida su cui costruire il progresso tecnologico. Aumentando la visibilità a livello organizzativo, abbracciando una maggiore trasparenza e investendo negli strumenti giusti, è possibile proteggere gli asset critici senza rallentare l'evoluzione digitale dell'azienda.

.jpg)