Group-IB, uno dei leader globali nell'ambito della cybersicurezza, ha individuato 34 gruppi di nazionalità russa dediti alla distribuzione di info-stealer. Si tratta di un tipo di malware sviluppato per raccogliere credenziali memorizzate nei browser (come account gaming, servizi e-mail e social network), ma anche dati bancari e delle carte di credito, informazioni sui wallet di criptovalute e molto altro.

Nel caso specifico, Group-IB ha rilevato un vero e proprio modello di business dietro tale distribuzione, noto come stealer-as-a-service. I tool impiegati dagli hacker sono noti come Racoon e Redline, che hanno consentito loro di rubare le password di account Steam, Roblox, Amazon e PayPal.

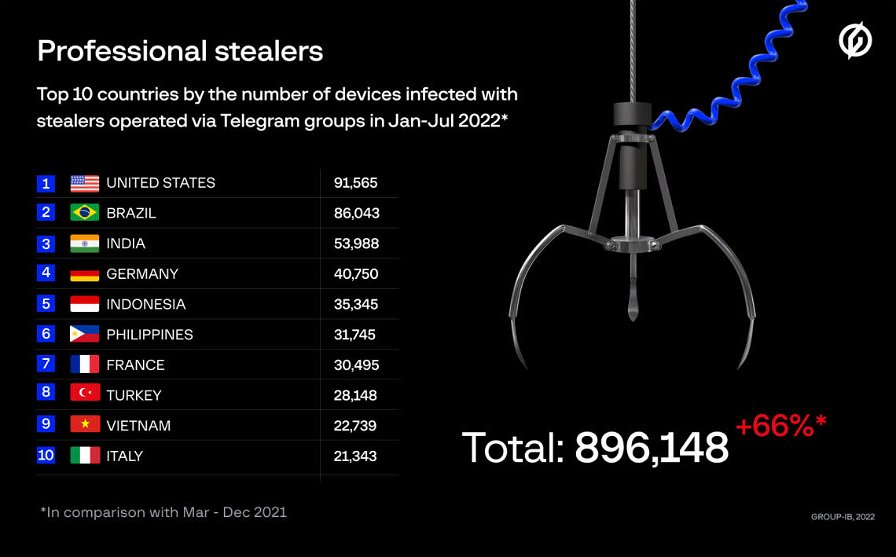

A quanto pare, nell'insieme, i gruppi hanno colpito oltre 890 mila dispositivi e rubato più di 50 milioni di password. Gli attacchi venivano coordinati su Telegram, con bersagli dislocati in USA, Brasile, India, Germania e Indonesia.

Anche l'Italia rientra fra i target: fra marzo e dicembre 2021, sono stati infettati più di 8 mila dispositivi, mentre nei primi sette mesi del 2022 la cifra è salita a oltre 21 mila. Nel nostro Paese, i gruppi di criminali sono riusciti a trafugare più di 2 milioni di password.

Come evidenziato da Group-IB, uno dei servizi più colpiti è PayPal, seguito da Amazon. Il furto delle password su Steam, Epic Games, Roblox è aumentato di quasi cinque volte dal 2021 al 2022.

Il team Digital Risk Protection di Group-IB ha commentato: "L'influsso di un elevato numero di lavoratori verso la popolare truffa nota come Classiscam (individuata dal gruppo nella sua fase di picco, con oltre un migliaio di gruppi criminali e centinaia di migliaia di siti web falsi) ha determinato una competizione fra i criminali per l'acquisizione di risorse e nuovi metodi di profitto".

"La popolarità degli schemi che implicano l'uso di stealer", continua il team, "è spiegabile dalla ridotta barriera di ingresso. I principianti non necessitano di conoscenze tecniche avanzate, dato che il processo è interamente automatizzato e gli utenti non devono fare alto che creare un file con uno stealer nel bot di Telegram a cui poi va indirizzato il traffico. Tuttavia, per le vittime che subiscono un'infezione dei propri sistemi tramite stealer, le conseguenze possono essere disastrose".

Il gruppo Digital Risk Protection consiglia di evitare il download di software da fonti non affidabili, utilizzare macchine virtuali isolate o sistemi operativi alternativi per l'installazione, nonché evitare di salvare le password nei browser. Inoltre, suggerisce di cancellare regolarmente i cookie.

Leggi il report completo qui.

.png)