Un cyberattacco ha fatto trapelare un elenco di quasi 500.000 username e password di accesso alla VPN di Fortinet, dati che sarebbero stati sottratti dai dispositivi la scorsa estate. Nonostante l'autore dell'attacco abbia affermato che la vulnerabilità di Fortinet sfruttata sia stata successivamente corretta, ha anche affermato che molte credenziali VPN sono ancora valide e quindi sfruttabili. Questa fuga di dati è grave in quanto le credenziali VPN potrebbero consentire ai criminali informatici l'accesso a una rete per eseguire l'esfiltrazione di dati, installare malware ed eseguire attacchi ransomware.

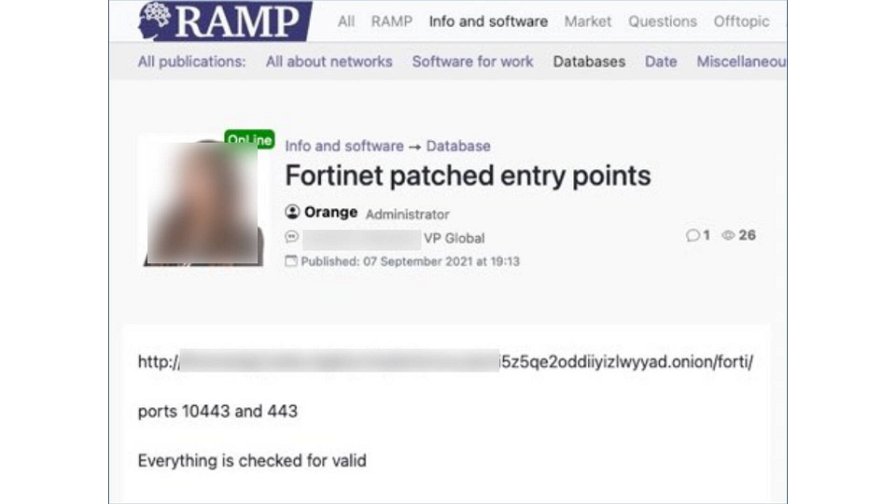

L'elenco delle credenziali di Fortinet è trapelato gratuitamente grazie a un hacker noto come "Orange", che è l'amministratore del forum di hacking RAMP appena lanciato e un precedente membro dell'operazione Babuk Ransomware. Dopo alcune controversie tra i membri della banda Babuk, Orange si è separato per avviare RAMP e ora si ritiene che sia un rappresentante della nuova operazione di ransomware Groove.

Ieri Orange ha creato un post sul forum RAMP con un collegamento a un file che presumibilmente contiene migliaia di account VPN Fortinet. Allo stesso tempo, è apparso un post sul sito del ransomware Groove che promuoveva la fuga di dati di Fortinet. Entrambi i post portano a un file ospitato su un server Tor utilizzato dalla banda di Groove per ospitare file rubati per fare pressione sulle vittime del ransomware affinché paghino.

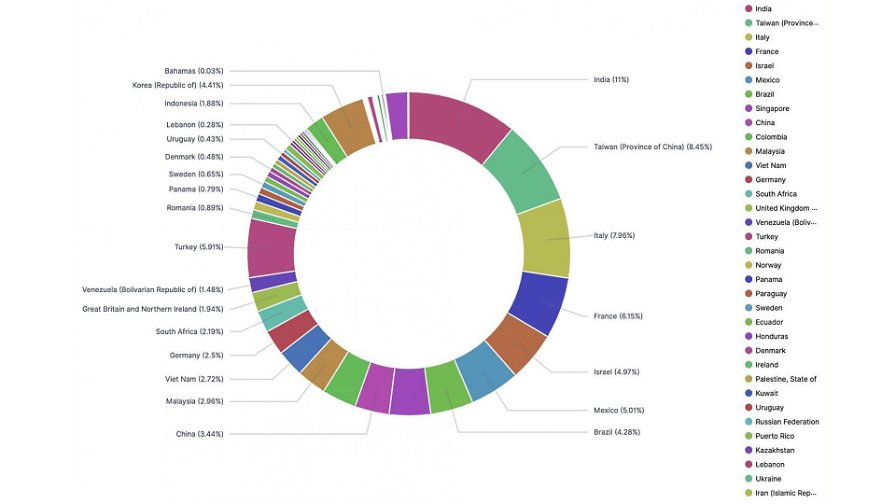

L'analisi di BleepingComputer di questo file mostra che contiene credenziali VPN di 498.908 utenti su 12.856 dispositivi. Sebbene non abbia verificato se le credenziali trapelate fossero valide, BleepingComputer può confermare che tutti gli indirizzi IP verificati sono server VPN Fortinet. Un'ulteriore analisi condotta da Advanced Intel mostra che gli indirizzi IP appartengono a dispositivi in tutto il mondo, con 2.959 dispositivi situati negli Stati Uniti. Per raccogliere le credenziali sarebbe stata sfruttata la vulnerabilità CVE-2018-13379.

Non è chiaro il motivo per cui l'autore delle minacce abbia rilasciato le credenziali invece di tenerle per se stesso, ma si ritiene che sia stato fatto per promuovere il forum di hacking RAMP e l'operazione Groove.

"Crediamo con grande fiducia che la fuga di dati sia stata probabilmente realizzata per promuovere il nuovo forum di ransomware RAMP che offre un "omaggio" per gli aspiranti operatori di ransomware." ha dichiarato a BleepingComputer il CTO di Advanced Intel, Vitali Kremez.

Groove infatti è un'operazione ransomware relativamente nuova che attualmente ha colpito solo una vittima, come elencato nel loro sito. Tuttavia, offrendo omaggi alla comunità dei criminali informatici, potrebbero sperare di reclutare altri hacker nel loro sistema di affiliazione.

Ovviamente il consiglio per gli amministratori dei server è di eseguire un ripristino forzato di tutte le password utente per sicurezza e controllare i registri per possibili intrusioni.

If you have Fortinet VPN, please go force reset all your user’s passwords. Also, it’s probably not a bad idea to check logs and potentially spin up an IR or two 🥲

— pancak3 (@pancak3lullz) September 7, 2021

Se siete alla ricerca di una VPN vi consigliamo di consultare la nostra guida alle migliori VPN.