Ricordate Edward Snowden? Il rapporto tra le agenzie di intelligence americane e la sorveglianza informatica è sempre stato turbolento. Spesso, per distogliere l'attenzione, queste organizzazioni guardano ai paesi non proprio amici, per puntare il dito contro le loro attività. Cisa, Fbi e Nsa affermano che i sistemi di spionaggio della Cina stanno evolvendo verso una strategia di infiltrazione a lungo termine nelle infrastrutture critiche mondiali. Non si tratta più soltanto di rubare dati sensibili, ma di costruire accessi permanenti che potrebbero essere utilizzati per operazioni di sabotaggio su larga scala. Questa escalation rappresenta un cambio di paradigma nelle minacce cibernetiche statali, con implicazioni che si estendono dal settore delle telecomunicazioni a quello dei trasporti e della difesa. Sarà vero? Facciamo il punto.

La nuova frontiera dello spionaggio digitale

Il gruppo noto come Salt Typhoon è diventato l'emblema di questa nuova generazione di minacce informatiche sostenute dallo stato cinese. A differenza degli attacchi tradizionali che puntavano al furto rapido di informazioni, questa organizzazione si concentra sulla creazione di tunnel nascosti all'interno dei router delle principali compagnie di telecomunicazioni globali. La Cybersecurity and Infrastructure Security Agency (CISA), insieme all'FBI e alla National Security Agency (NSA), ha pubblicato un avviso congiunto che svela dettagli inediti sulle operazioni cyber del governo cinese.

Gli hacker concentrano i loro sforzi sui router backbone delle maggiori compagnie telefoniche, oltre ai dispositivi edge utilizzati dai provider e dai clienti finali. Una volta compromessi questi dispositivi, li modificano per mantenere un accesso persistente e di lungo termine alle reti, utilizzando connessioni considerate affidabili per infiltrarsi in altri sistemi collegati.

Settori nel mirino: dalle telecomunicazioni all'ospitalità

L'advisory governativa rivela come gli attori sponsorizzati dallo stato cinese stiano sfruttando vulnerabilità specifiche nei router utilizzati non solo dai fornitori di telecomunicazioni, ma anche da operatori in settori apparentemente distanti come i trasporti, l'ospitalità e le reti militari. Frankie Sclafani, direttore della cybersecurity presso Deepwatch, ha sottolineato che "gruppi come Salt Typhoon stanno ora scavando in profondità nelle reti di infrastrutture critiche in tutto il mondo". Questa strategia di penetrazione trasversale dimostra una pianificazione sofisticata che va oltre il semplice spionaggio industriale.

Le tattiche impiegate includono modifiche hardware e software ai router compromessi, permettendo agli attaccanti di rimanere nascosti per periodi prolungati. Questi attori implementano misure specifiche per eludere i sistemi di rilevamento tradizionali, mantenendo una presenza fantasma all'interno delle reti più sensibili del mondo occidentale.

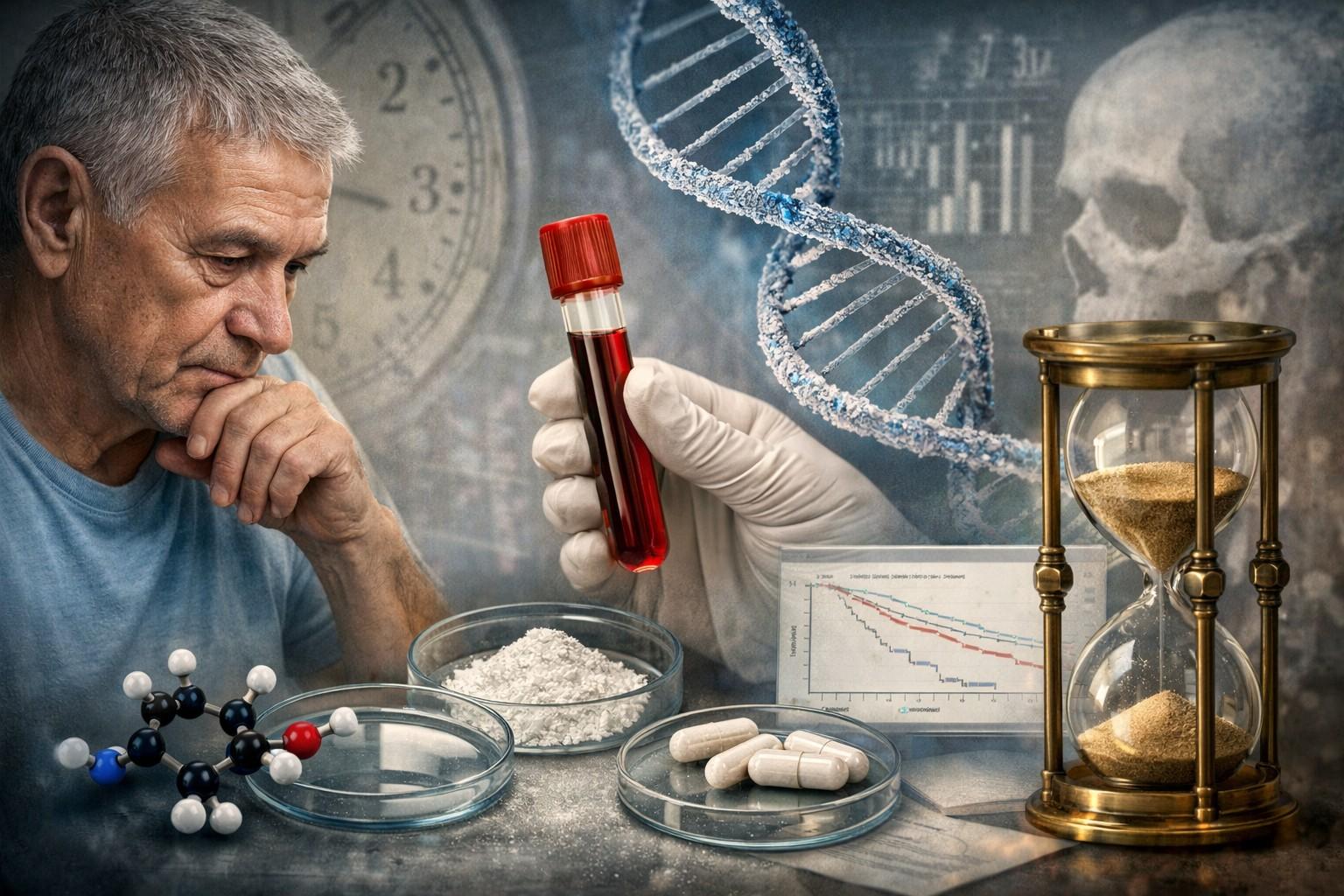

Il paradosso degli investimenti nella cybersecurity

Mentre le minacce statali si intensificano, emerge un quadro preoccupante dagli investimenti aziendali in cybersecurity. Secondo il rapporto PYMNTS Intelligence "Vendors and Vulnerabilities: The Cyberattack Squeeze on Mid-Market Firms", il 57% delle aziende di medie dimensioni - quelle con ricavi annuali compresi tra 100 milioni e 1 miliardo di dollari - destina appena l'1-2% del fatturato annuale alla lotta contro le minacce di social engineering.

Paradossalmente, le aziende più piccole mostrano una maggiore propensione agli investimenti proporzionali in sicurezza informatica. Tra le società con ricavi compresi tra 100 e 400 milioni di dollari, oltre il 60% dedica almeno il 3% del budget alla cybersecurity, mentre il 9% arriva a investire tra il 6% e l'8%. Questo divario suggerisce che le aziende di dimensioni intermedie potrebbero essere particolarmente vulnerabili alle nuove minacce persistenti avanzate, trovandosi in una zona grigia tra le risorse limitate delle piccole imprese e gli investimenti massicci delle grandi corporazioni.

.jpg)