Il proof of concept dell'exploit in questione sfrutta tale vulnerabilità per ottenere privilegi elevati sulla macchina bersaglio. Il problema è stato riscontrato in suhelperd, un processo helper daemon per gli aggiornamenti software di macOS.

Mickey Jin, Threat Analyst di TrendMicro e autore del report in questione, ha dichiarato: "Il processo viene eseguito come root ed è firmato con autorizzazioni speciali, come com.apple.rootless.install, che concede l'autorizzazione di processo per ignorare le limitazioni di System Integrity Protection (SIP). Tale combinazione di funzionalità offre l'opportunità ai malintenzionati di sfruttare tale vulnerabilità".

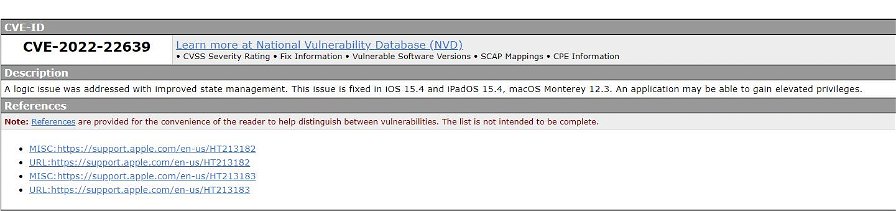

La vulnerabilità è stata neutralizzata con l'aggiornamento di sicurezza di macOS Monterey 12.3, dunque si consiglia vivamente a chi non l'avesse fatto, di aggiornare il proprio sistema operativo il prima possibile. Ancora una volta, viene meno l'aura di inviolabilità di macOS. Molti utenti credono che il sistema sia intrinsecamente impermeabile, cosa che però non corrisponde al vero. Per questo motivo, abbiamo predisposto una guida ai migliori antivirus per Mac che vi consigliamo di consultare nell'ambito della protezione delle vostre macchine.

.png)